によるハントレス・タクティカル・レスポンス・チーム

ほとんどの防御者にとって、公開されたRDP上の別のブルートフォース・アラートはバックグラウンド・ノイズであり、トリアージして通り過ぎるだけのありふれた活動です。ハントレス・タクティカル・レスポンス・チームにとって、こうした「日常的な」アラートの1つが、まったく異なるものに変わりました。

ログインに成功した1件を調査したところ、通常とは異なるクレデンシャル・ハンティングの動作、地理的に分散したインフラの網、怪しいVPNサービスなどが明らかになり、これらすべてがランサムウェア・アズ・ア・サービスのエコシステムとその初期アクセス・ブローカーを指し示していました。

この投稿では、騒々しいブルートフォース・キャンペーンがどのようにしてその作戦への入り口となったかを説明します。

攻撃シナリオ

このケースでは、あるネットワークがリモート・デスクトップ(RDP)サーバーをより広範なインターネットに公開していました。私たちは、さまざまな ウェビナーやブログ、ソーシャルメディアへの投稿を通じて、このダイナミックの危険性について話してきましたが、多くの場合、企業は無数の理由からRDPを公開せざるを得ません。

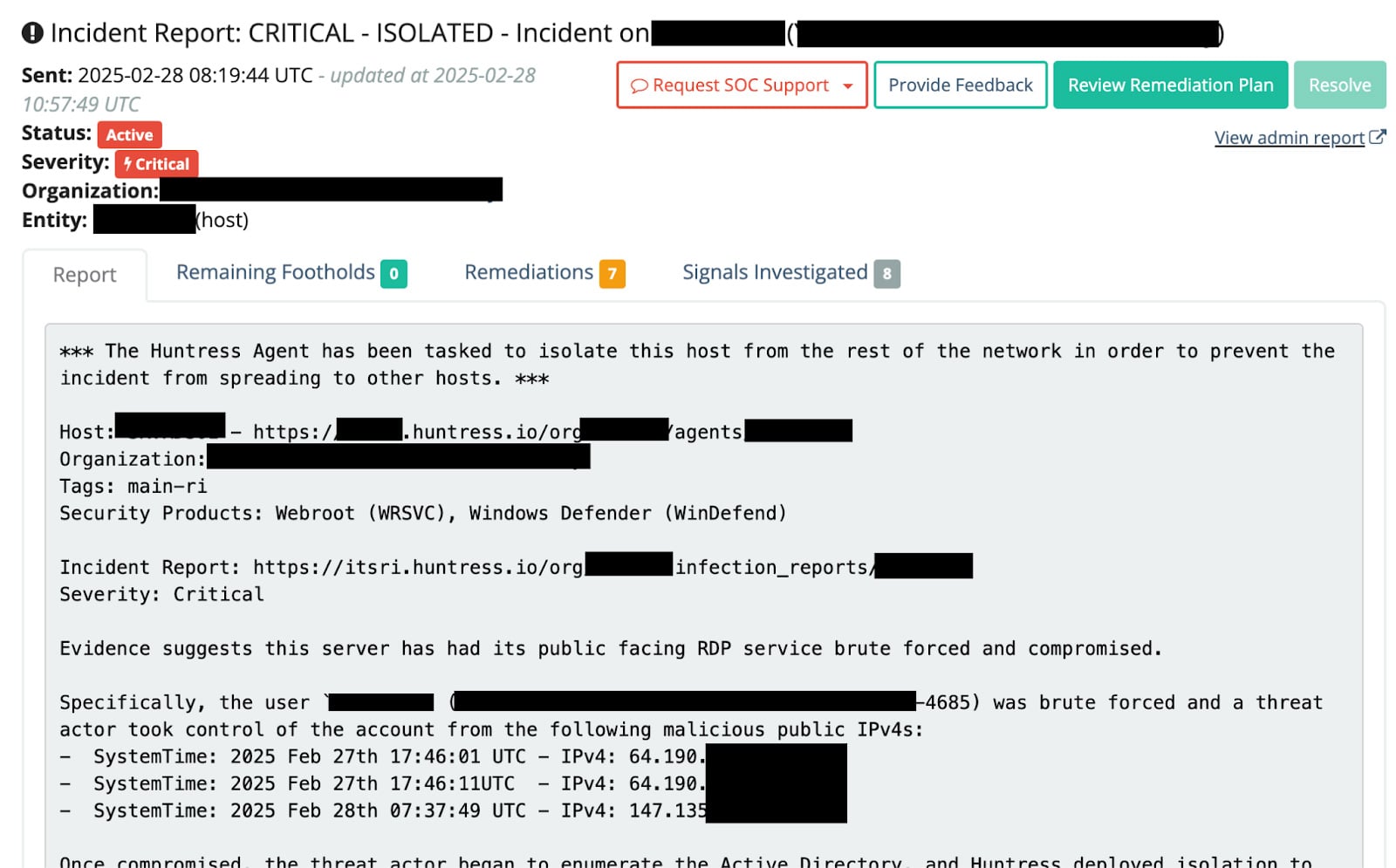

この例では、当社のSOCがドメイン列挙のアラートを受信し、作業に取り掛かりました。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

世界第3位の経済大国、サイバー犯罪の内幕

ハッキングは一人で行うスポーツではない。サイバー犯罪者は、あなたと同じツールを使い、ビジネスのように大規模に活動しています。

3月18日、ハントレスのジョン・ハモンドとYouTuberのジム・ブラウニングが、サイバー犯罪のダークエコノミーの内幕に迫ります。

ブルートフォース

侵入は、ATT&CKのようなフレームワークにきちんとマッピングされた直線的な方法で書かれることが多いが、実際には、脅威行為者のキルチェーンの「中間」に通常見られる侵入のシグナルをアナリストが受け取ることが多い。つまり、シグナルを受信したら、侵入元とその先の攻撃経路の両方を見つけるために、時間をさかのぼって調査しなければならないのです。

このケースでは、影響を受けたホストのWindowsイベント・ログを調査したところ、RDPサービスがブルート・フォースされていることが判明しました。

ブルート・フォース攻撃は「パン・アンド・バター」タイプの攻撃手法と考えられていますが、ブルート・フォース攻撃の調査、特にデフォルトのロギング設定を持つネットワークでは、少し厄介なことがあります。多くの場合、記録されたログインの試みは、セキュリティに関連するテレメトリが上書きされたり、破棄されたりして、ログのチャンネルをいっぱいにします。

インベントリや脆弱性スキャンツールのための様々なサービスアカウントは、しばしば様々なサービスへのログインの失敗を発生させます。

しかし、今回のケースでは、ありがたいことに関連する遠隔測定が利用可能であり、ブルートフォース攻撃の成功が発見された。このブルートフォース攻撃では多数のアカウントが標的とされましたが、侵害に成功したアカウントは1つだけでした。

この侵害されたアカウントを基点として、私たちはこのアカウントが複数のIPアドレスから侵害されていることを発見しました。このような動きは、ほとんどの侵入で見られると予想される動きとしては、少なくともいくらか非典型的または非標準的です。

ログイン成功のタイムスタンプをさらに確認すると、この侵害は複数の脅威行為者からではなく、さまざまなサーバからの侵害を可能にするインフラを利用した1人の脅威行為者からであることが示唆されました。

公開された RDP サーバのブルートフォースに成功したことで、脅威者は被害者のネットワークにアクセスできるようになりました。このアクセスが確立されると、脅威者はさまざまなグループやドメイン設定を含むドメインの列挙を進めました。

これらの列挙シグナルがSOCによって調査され、悪意のあるものであると判断されると、ネットワーク内での更なる横の動きを防ぐためにネットワーク全体の隔離が発行された。

ブルートフォースが成功し、脅威者がネットワークに侵入し、SOCに発見されシャットダウンされる前にネットワークの列挙を行う。しかし今回、ネットワークを分離した後に他のテレメトリを確認したところ、私たちは特に興味深い、私たちが観察している通常の脅威行為者の活動パターンと一線を画しているものを発見しました。

何か違和感

これまで取り上げたようなRDP侵入、あるいはVPN侵害のような他の手段によって脅威行為者がネットワーク内に侵入すると、通常、ネットワークを列挙し、クレデンシャルを収集し、横方向に移動します。

通常、このようなシナリオにおける認証情報へのアクセスは、ProcdumpやMimikatzのようなツールを使ってWindows LSASSプロセスから認証情報を抽出したり、Secretsdumpのようなものを使ってレジストリのダンプから認証情報にアクセスしたりします。場合によっては、脅威行為者がブラウザのクッキーを狙うことも観察されています。

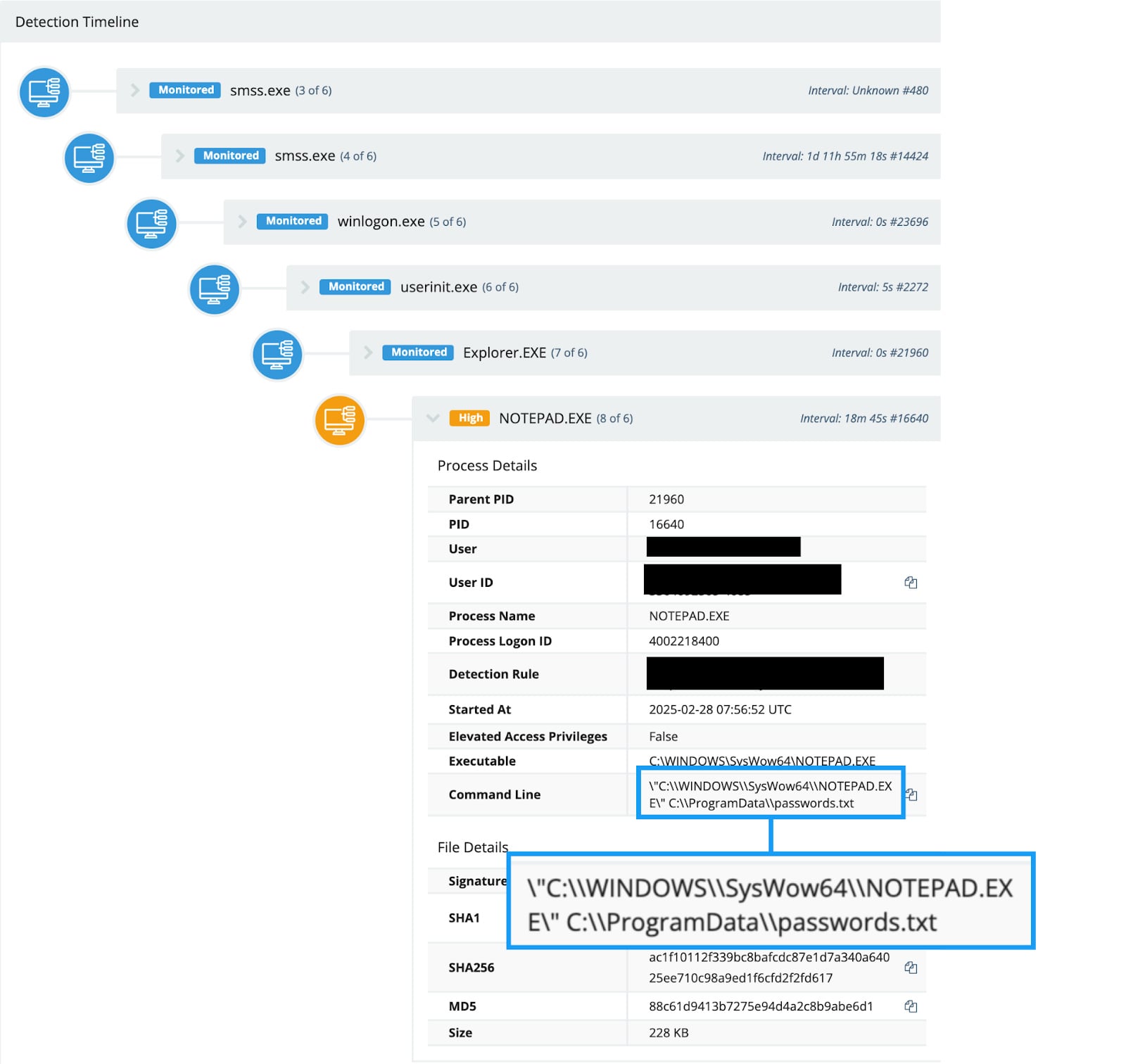

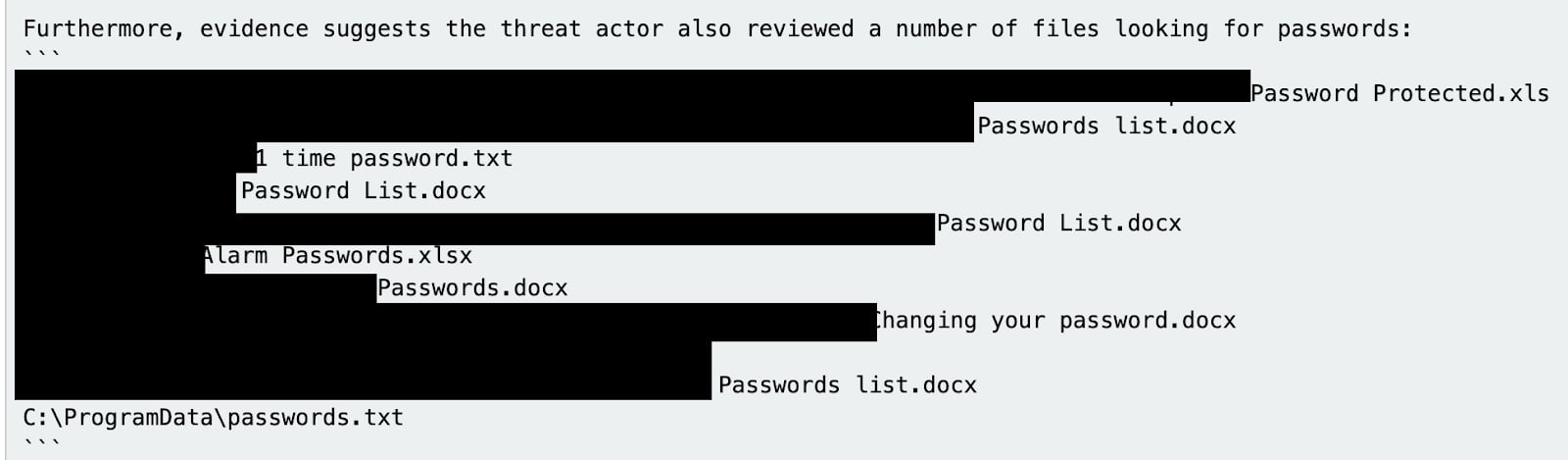

私たちは、脅威者がファイルシステムやファイル共有を介してファイル内のクレデンシャルを探すことはあまり観察していません。しかし、今回の侵入では、まさにこれが観察されました。

確たる証拠がないため、なぜこのような動きが起こるのかについては、経験則に基づく推測を提供することしかできま せん。私たちの仮説は、ほとんどの脅威行為者は、それに従うプレイブックを持っているということです。レジストリやLSASSからパスワードを抽出することは、環境ごとにコマンドやツールの違いはほとんどなく、プレイブック型の方法で実行することができます。

ファイル内のパスワードはネットワーク上の多くの場所に存在する可能性があるため、この限りではありません。さらに、クレデンシャルがレジストリやLSASSから抽出されると、これらのクレデンシャルがネットワーク内で何らかの形で利用され、脅威行為者にとって魅力的なものになると推測できます。

これとは対照的に、ファイルから発見された認証情報は、歴史的なもの、古いもの、あるいは時代遅れのものである可能性があり、標的とするリソースへのアクセスを実際に許可しているかどうかを検証するためには、手作業によるテストが必要です。

この特定の事例では、脅威行為者はメモ帳を使用して、表向きにはクレデンシャル資料が含まれているテキストファイルを開くという手動アプローチを選択しました:

影響を受けたホストのjumplistアーティファクトを調査したところ、ファイル内のクレデンシャルに関連する脅威行為者の活動がさらに多いことに気づきました。

この特徴的な手口により、ブルートフォース攻撃に関連する IP アドレスの再度の詳細な調査が促されました。

インフラの解明

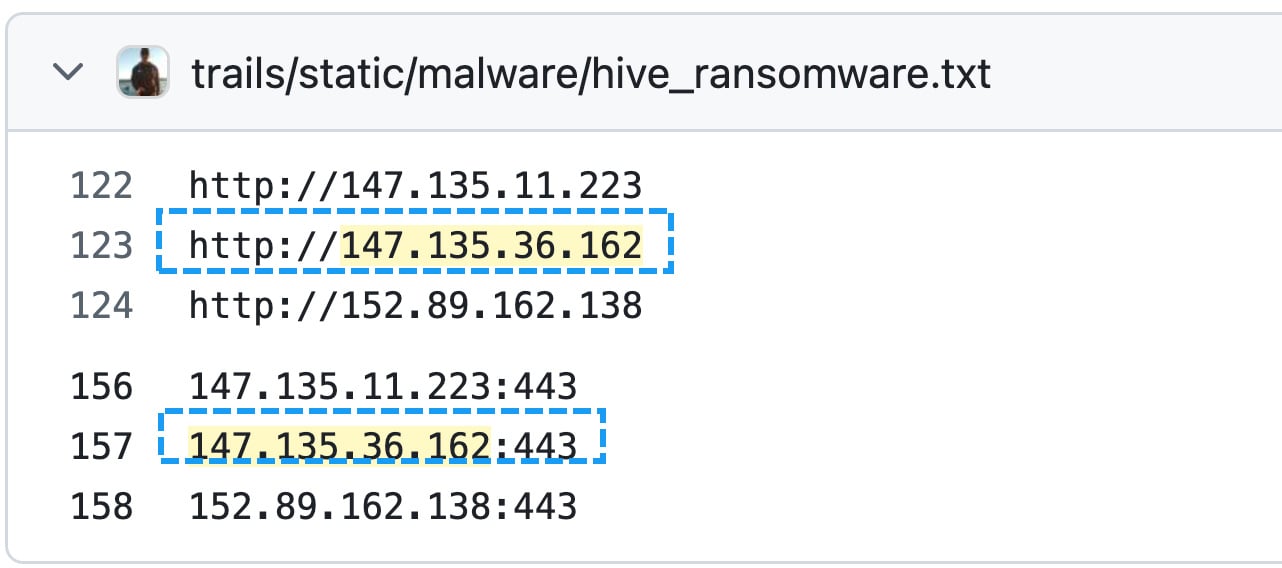

問題のIPアドレスを最初に調べた結果、maltrail経由でいくつかのヒットが得られ、問題のIPがHiveランサムウェアに関連していることがわかりました:

CISAを介した他の報告でも、この特定のIPアドレスがBlackSuiteに関連しています。

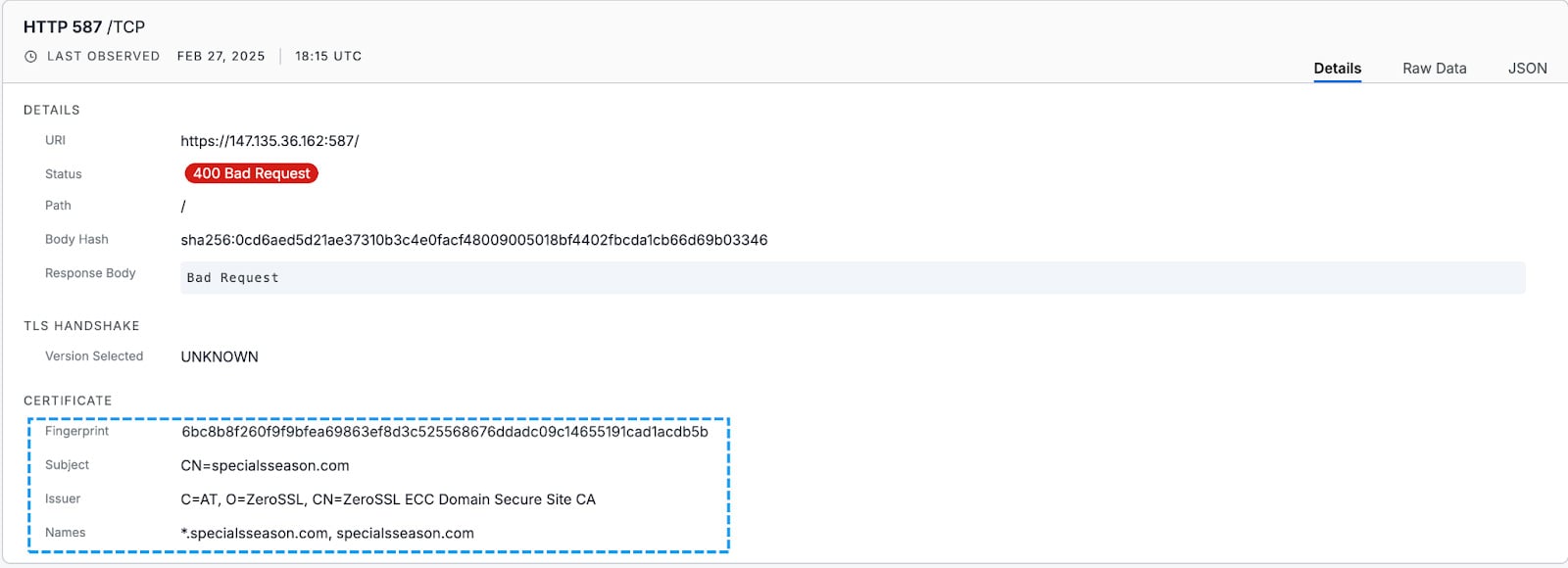

この情報を手に入れた私たちは、このデータポイントを軸にして、興味深いドメイン名を探したいと考えました。ブルートフォースを行っているIPアドレスに関連するTLS証明書を調べたところ、specialsseason[.]comという興味深いドメイン名を発見しました:

問題のIPアドレスに関連するドメイン名がわかったので、IPアドレスかドメイン名のどちらかで構成される悪意のあるインフラをさらに特定できるかどうかを確認するために、TLS証明書のフィンガープリントに軸足を移しました。

これは驚くべき結果をもたらし、関連する複数のIPアドレスとドメイン名を発見しました:

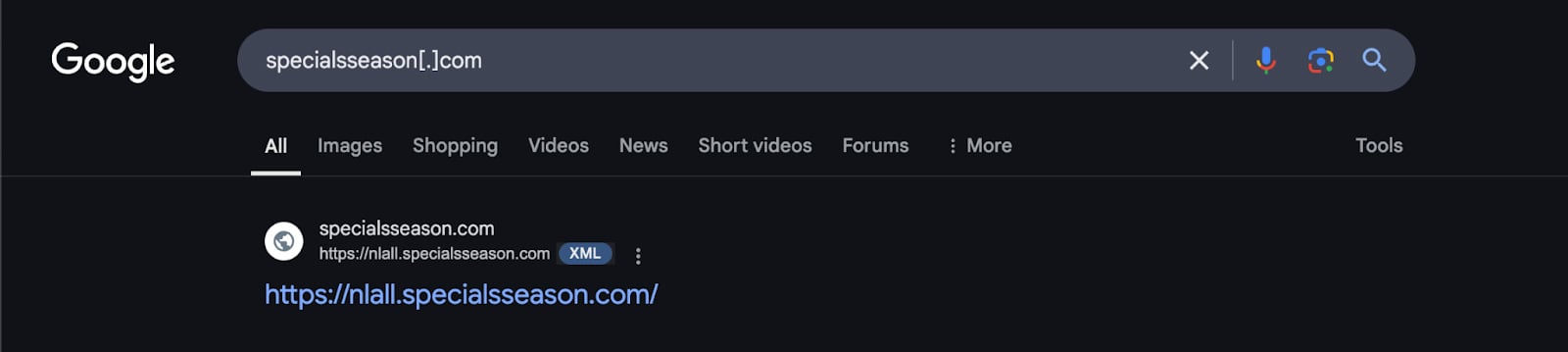

IPアドレスと関連するドメイン名を確認すると、あるパターンが浮かび上がりました。それぞれのIPは同じ命名規則で解決しました:NL-<countrycode>.specialsseason[.]com

以下は、オリジナルのブルートフォース攻撃で使用されたIPアドレスのTLS証明書に関連付けられているさまざまな国コードの全リストです:

nl-se nl-sp nl-tr nl-sg nl-rs nl-au nl-ru4 nl-cy nl-us nl-lu nl-nl nl-fr nl-at nl-ca nl-lv nl-de nl-nl-us2 nl-us3 33 nl-hk nl-im nl-it nl-fi nl-ru2 nl-ua nl-pl nl-ru nl-ch nl-ru3 nl-gb nl-md nl-pa nl-ro

Gistリンク:https://gist.github.com/AntonHuntress/482dbb9312c19a9f97a9e8f3f86bc5ee

地理的に分散した、かなり強固なネットワークが観察できる。ここで注目すべきは、複数の “Ru”/ロシアコードと複数の米国国コードである。

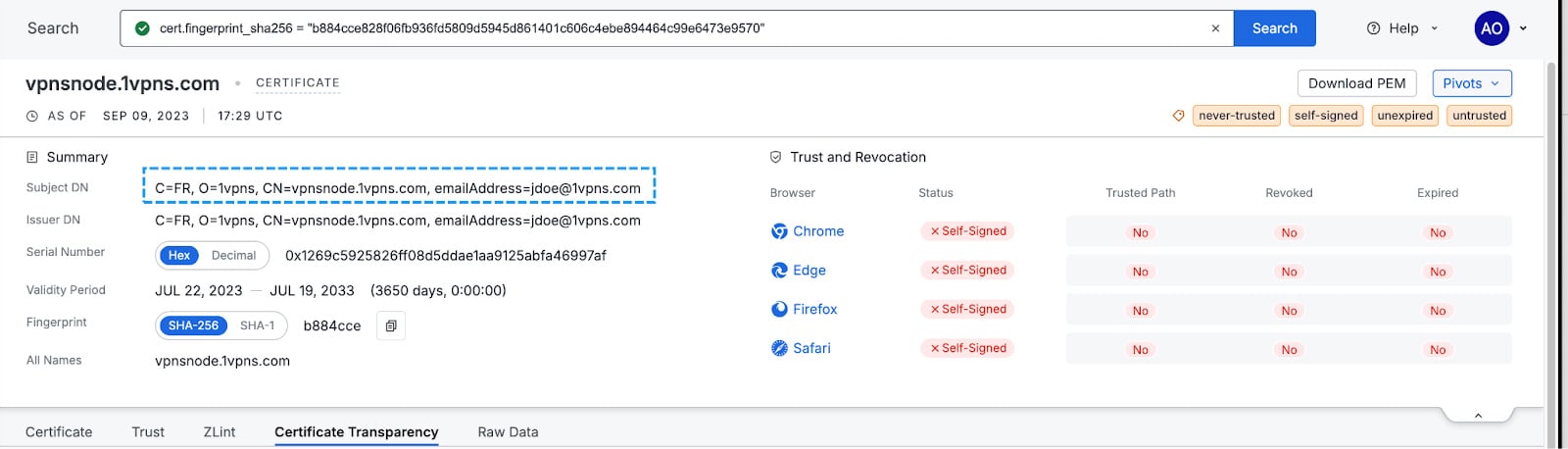

上記の国コードに関連するIPアドレスの多くは、様々なポートで様々なリスニングサービスも含んでいた。これらのIPのTLS証明書を調べると、さらに別の悪意のあるドメイン名1vpns[.]comが判明しました:

興味深いことに、このドメイン名は正規のVPNサイトと非常によく似ているが、「1vpn」の後に余計な「s」がついていない:https[:]//1vpn[.]org/。

ドメイン名の中には何の意味もなくランダムなものもありますが、ここではそのようなことはないと考えています。”Special season “という言葉は、”big game hunting “とも呼ばれ、金銭的な動機に基づく脅威グループ、典型的には価値の高い組織やインパクトのある組織を標的としたランサムウェアを説明するためによく使われるフレーズです。

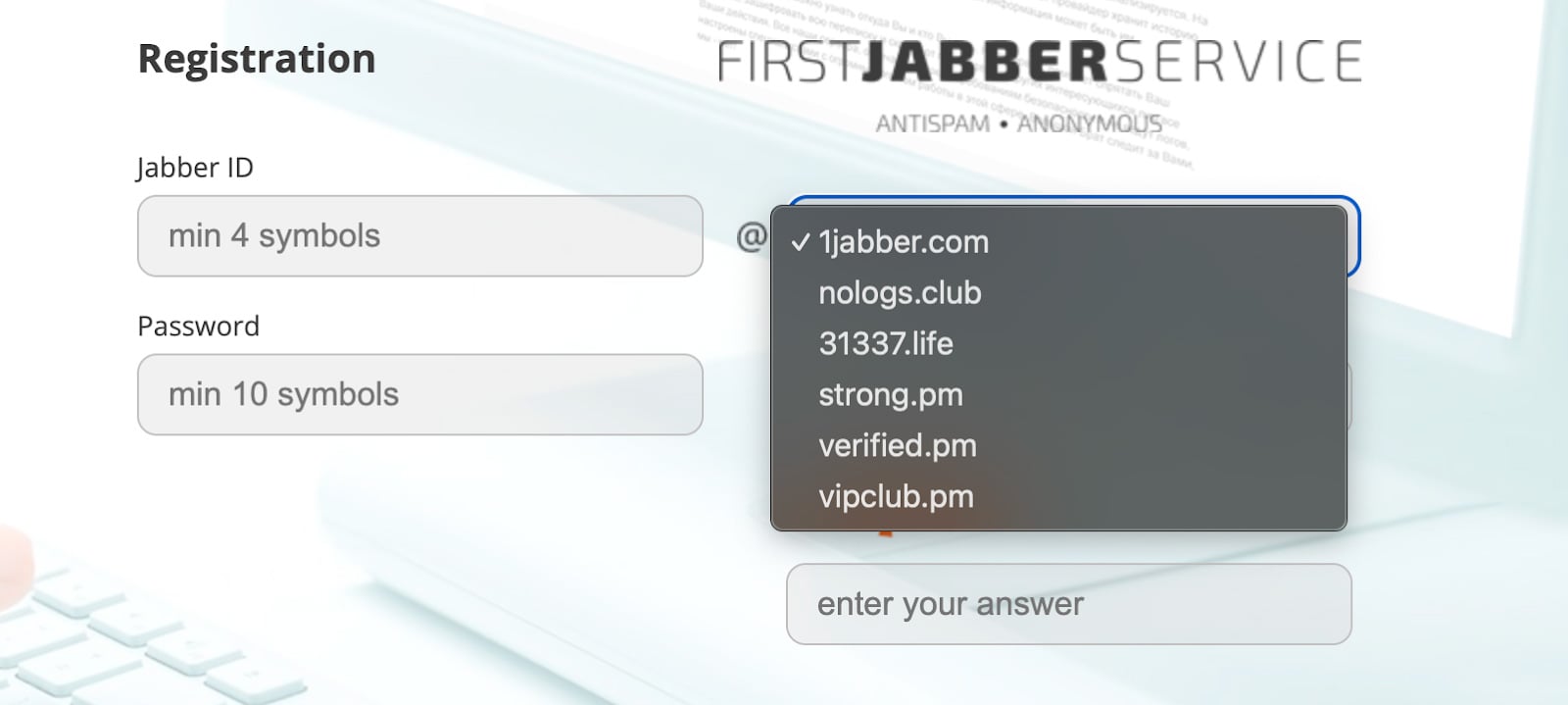

2つの公的な脅威レポートでは、このVPNサービスの使用と2つの別々のランサムウェアグループが関連付けられています。追加サービスでは、1jabber[.]comを「おかしな」ドメインのリストとともに宣伝していました。

特に、nologs[.]clubの言及に注目してください。一方、VPNサービスのFAQには、ログを0件保存しているという事実もコメントされており、サイバー犯罪者にとって理想的なサービスであることがわかります。

私たちはランサムウェアの事例について、技術、戦術、手順、その他の抽象的な要素というレンズを通して読むことが多い。初期アクセス・ブローカー」などという言葉もよく耳にするが、特にインフラ・レンズを通してその内部を見ることはない。

今回のケースでは、これらの極悪非道な行為者がどのように活動しているかがわかり、彼らのエコシステムを構成する要素の種類だけでなく、彼らの動機も垣間見ることができる。このケースでは、できるだけ多くのクレデンシャル資料を入手しようという明確な動機が明らかである。

このケースはまた、時には従来のインシデント対応にとどまらず、「ズームアウト」が必要であることを示している。このケースでは、”単純な “ブルートフォースが、ランサムウェア運営者のエコシステムとインフラ全体を解きほぐすことが判明した。

ほとんどの侵入は、テレメトリの欠如や他の多くの要因のために、この種の分析を促進しませんが、この侵入は、証拠の小さな小さな糸がランサムウェアインフラストラクチャのことわざの糸の解明につながったという点で異なっています。また、この証拠は、静的なIOCやTTPでは伝えることが難しい、脅威行為者の行動や目的についての洞察を与えてくれます。

結論

多くのセキュリティ専門家にとって、ブルートフォースは、長年にわたって取り上げられ、記事にされてきた「パン&バター」タイプのテクニックです。多くのアナリストは、ブルートフォース攻撃を見て、その日一日をやり過ごすかもしれません。

しかし、ハントレスでは、常に「SOCと畏敬」の念を持ち、指が届く限りのあらゆる調査糸をたぐり寄せています。

このケースでは、単純な総当たり攻撃として始まったものが、かなり大規模なランサムウェア・アズ・ア・サービスの疑いのあるエコシステム、特にこの不正な動きを促進するイニシャル・アクセス・ブローカーによって利用されている疑いのあるエコシステムを解明することになりました。

トレードクラフト・チューズデー製品なし。売り込みなし。ただハックする。

Tradecraft Tuesdayは、サイバーセキュリティのプロフェッショナルを対象に、最新の脅威要因、攻撃ベクトル、緩和戦略に関する詳細な分析を提供します。毎週開催されるセッションでは、最近のインシデントの技術的なウォークスルー、マルウェアのトレンドの包括的な内訳、および最新の侵害指標(IOC)が紹介されます。

参加者は以下を得ることができます:

- 新たな脅威キャンペーンやランサムウェアの亜種に関する詳細な説明

- 証拠に基づく防御方法論と修復テクニック

- インシデント対応に関する洞察を得るためのハントレスアナリストとの直接対話

- 実用的な脅威インテリジェンスと検出ガイダンスへのアクセス

組織環境の保護担当者向けに特別に設計されたリアルタイムのインテリジェンスと技術教育により、防御態勢を強化します。

侵害の指標

| IOC タイプ | IOC |

| IPアドレス |

64.190.113[.]159 |

| IPアドレス | 147.135.36[.]162 |

| ドメイン |

スペシャルシーズン[.] |

| ドメイン |

1vpns[.]com |

| 証明書のフィンガープリント(SHA256) |

6bc8b8f260f9f9bfea69863ef8d3c525568676ddadc09c14655191cad1acdb5b |

| 証明書フィンガープリント(SHA-1) |

65899cd65dd753d2eef5463f120ae023e873e1bd |

| 証明書フィンガープリント (SHA-246) |

b884cce828f06fb936fd5809d5945d861401c606c4ebe894464c99e6473e9570 |

主催・著作:Huntress Labs.

Comments