Windows、Linux/VMware ESXiシステムを標的にするKrakenランサムウェアは、マシンに負荷をかけずにどれだけ速くデータを暗号化できるかを確認するためにテストを行っている。

Cisco Talosの研究者によると、Krakenの機能は、一時ファイルを使ってデータの完全暗号化と部分暗号化を選択するという珍しい機能だという。

Krakenランサムウェアは、HelloKittyの流れを汲むものとして年初に出現し、二重の恐喝のためにデータ窃盗を伴う大物狩り攻撃を行う。

このギャングのデータ流出サイトには、米国、英国、カナダ、パナマ、クウェート、デンマークの被害者がリストアップされている。

Ciscoの研究者は、Krakenのサイト上のさまざまな言及や身代金要求のメモの類似点から、2021年に注目を集め、ソースコードの流出後に再ブランディングを試みた、現在は廃れたHelloKittyランサムウェアとの関連が示されていると指摘している。

ランサムウェアとは別に、Krakenは「The Last Haven Board」と名付けられた新しいサイバー犯罪フォーラムを立ち上げ、安全だと思われるコミュニケーションと交換を促進している。

.jpg)

ソースは こちら:

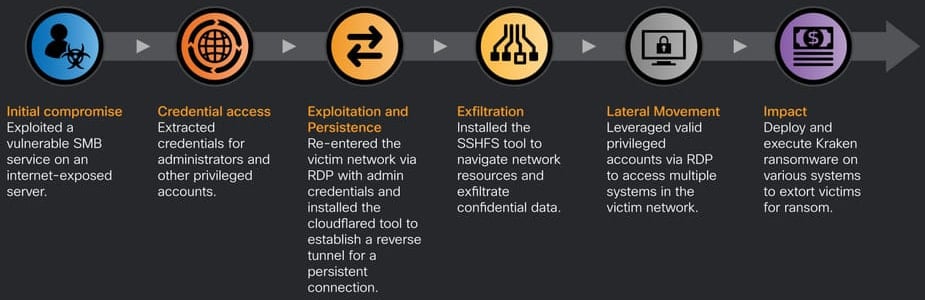

クラーケンの攻撃チェーン

Ciscoの観察によると、Krakenのランサムウェア攻撃は通常、インターネットに面した資産のSMBの脆弱性を悪用することから始まり、脅威行為者に最初の足場を提供します。

次に、侵入者は管理者アカウントの認証情報を抽出し、それを使用してリモート・デスクトップ・プロトコル(RDP)を介して環境に再侵入し、CloudflaredツールとSSHFSツールを展開します。

Cloudflaredは被害者ホストから攻撃者のインフラに戻るリバーストンネルの作成に使用され、SSHFSはマウントされたリモートファイルシステムを通してデータの流出を可能にします。

持続的なCloudflaredトンネルとRDPを使用して、Krakenのオペレータは侵害されたネットワークをナビゲートし、到達可能なすべてのマシンに横方向に移動して、貴重なデータを盗み、ランサムウェア・バイナリを展開するための基盤を構築します。

Cisco

暗号化モードの設定

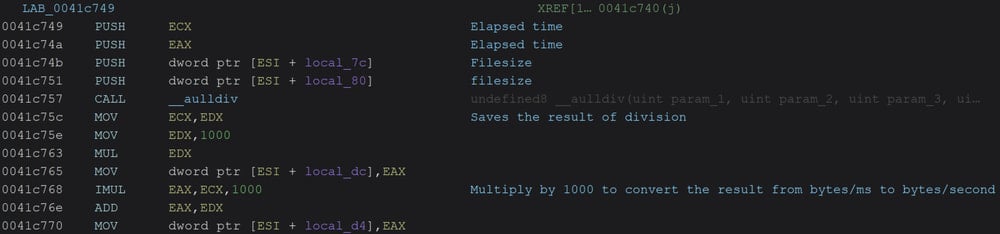

暗号化コマンドが発行されると、Krakenは各マシンでパフォーマンスベンチマークを実行すると研究者は言う。

そのプロセスには、ランダムなデータを含む一時ファイルを作成し、時間指定操作で暗号化し、その結果を計算し、ファイルを削除するというものが含まれる。

その結果に基づいて、データが完全に暗号化されるか、部分的に暗号化されるかが決定される。

出典シスコ

Cisco Talosは、マシンの能力を評価することで、攻撃の最終段階を迅速に進め、リソースの集中的な使用によるアラートをトリガーすることなく、最大限のダメージを与えることができると指摘している。

実際の暗号化をトリガーする前に、Krakenはシャドーボリュームとごみ箱を削除し、システム上で実行されているバックアップサービスを停止する。

Ciscoは、Windows版のKrakenには4つの暗号化モジュールがあると説明している:

- SQLデータベース– レジストリ・キーによってMicrosoft SQL Serverインスタンスを識別し、データベース・ファイルのディレクトリを特定し、パスを検証してSQLデータ・ファイルを暗号化します。

- ネットワーク共有– WNet APIを介してアクセス可能なネットワーク共有を列挙し、ADMIN$とIPC$を無視し、その他のアクセス可能な共有上のファイルを暗号化します。

- ローカル・ドライブ– 利用可能なドライブ文字をスキャンし、リムーバブル・ドライブ、固定ドライブ、リモート・ドライブをターゲットとし、個別のワーカースレッドを使用してその内容を暗号化します。

- Hyper-V– 組み込みのPowerShellコマンドを使用して、VMのリスト表示、仮想ディスクパスの取得、実行中のVMの強制停止、関連するVMディスクファイルの暗号化を行います。

Linux/ESXiバージョンは、実行中の仮想マシンを列挙して強制終了し、ディスクファイルのロックを解除した後、Windowsバージョンと同じベンチマーク・ロジックを使用して、マルチスレッドで完全または部分的な暗号化を実行します。

暗号化が終了すると、自動生成された「bye_bye.sh」スクリプトが実行され、すべてのログ、シェル履歴、Krakenバイナリ、そして最後にスクリプト自体が削除されます。

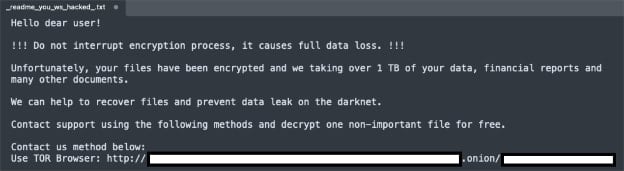

暗号化されたファイルには「.zpsc」ファイル拡張子が付加され、影響を受けたディレクトリには身代金メモ(「readme_you_ws_hacked.txt」)が投下されます。

ソースはこちら:シスコ

Ciscoは、あるケースでは100万ドルの身代金をビットコインで支払うよう要求されたことがあると指摘しています。

Krakenのランサムウェア攻撃に関連するIoC(indicators of compromise)の完全版は、このGitHubリポジトリで入手できる。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments