Kerberoasting攻撃は、ハッカーが権限をエスカレートさせ、Active Directory (AD)環境の最上位レベルに到達することを可能にし、IT専門家にとって依然として頭痛の種となっています。しかし、強固なパスワード、暗号化、サイバーセキュリティ・ポリシーを実施することで、犯罪を未然に防ぐことができます。

Kerberoastingという用語は、マイクロソフトのADが特定のリソースへのアクセスを要求するコンピュータやユーザーの身元を確認するために使用する認証プロトコルである「Kerberos」を指します。

この攻撃の威力は、そのエスカレートする性質にある。サイバー犯罪者は、AD内の標準的なWindowsユーザー・アカウントを悪用することから始めることができ、マルウェアやフィッシングなど、通常の犯罪テクニックを駆使してアクセスする。

しかし、攻撃者の真の目的は、サービス・プリンシパル名(SPN)によって識別可能な「サービス・アカウント」を狙うことである。これらのアカウントはWindowsのサービスを実行するもので、通常一般ユーザーは使用しない。

サービス・アカウントはハッカーにとって魅力的なもので、サービス全体の高レベルのパーミッションが含まれていることが多く、場合によってはドメイン管理者アクセスさえも含まれているからです。

Active DirectoryにおけるKerberoastingの仕組み

では、攻撃者はどのようにして通常のユーザーアカウントからサービスアカウントにジャンプするのだろうか?その危険性は、Kerberos内のチケット付与メカニズムにある。

Kerberosプロトコルは、ユーザー認証の状態を「サービスチケット」と呼ばれるメッセージで伝える。ADアカウントを持つユーザーは誰でも、チケット付与サービス(TGS)から、AD内のどのサービスアカウントに対してもチケットを要求できる。つまり、攻撃者は自分の管理下にある通常のユーザー・アカウントを使用して、SPNに結びついたサービス・チケットを要求できる。

ハッカーは、SecureAuth CorporationのGetUserSPNs.pyやGhost PackのRubeusのような無料のオープンソースツールを使うことで、そのようなアカウントを非常に簡単に特定することができる。これらのツールは、これらのサービス・アカウントに関連する有効なチケットを自動的に要求することもできる。

各チケットは、ターゲットアカウントのパスワードのハッシュ(SPNに紐付けられたパスワード)で暗号化されている。攻撃者はチケットをオフラインにし、ブルートフォース技術を使って自由にパスワードのハッシュをクラックし、サービスアカウントとそれに関連するすべてのアクセスを乗っ取ることを可能にし、そこからスケールする能力を持つ。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

Specops パスワードポリシーで Active Directory パスワードを保護

Verizonのデータ漏洩調査レポートによると、漏洩の44.7%に盗まれた認証情報が関与しています。

準拠したパスワードポリシーでActive Directoryを簡単に保護し、40億件以上の漏洩パスワードをブロックしてセキュリティを強化し、サポートの手間を削減します!

セキュリティ強化のためのパスワード優先順位

ハッカーがチケットを入手し、オフラインにしたとしても、最高レベルの暗号化とパスワードの複雑さによって、チケットのハッシュをクラックしようとする彼らの努力を挫くことができます。

ハッカーがチケットを入手し、オフラインにしたとしても、最高レベルの暗号化とパスワードの複雑さは、チケットのハッシュをクラックする彼らの努力を挫折させるだろう。明らかな最初のステップは、使用しているパスワードを監査し、Kerberoastingの世界で目的に合っていることを確認することだ。

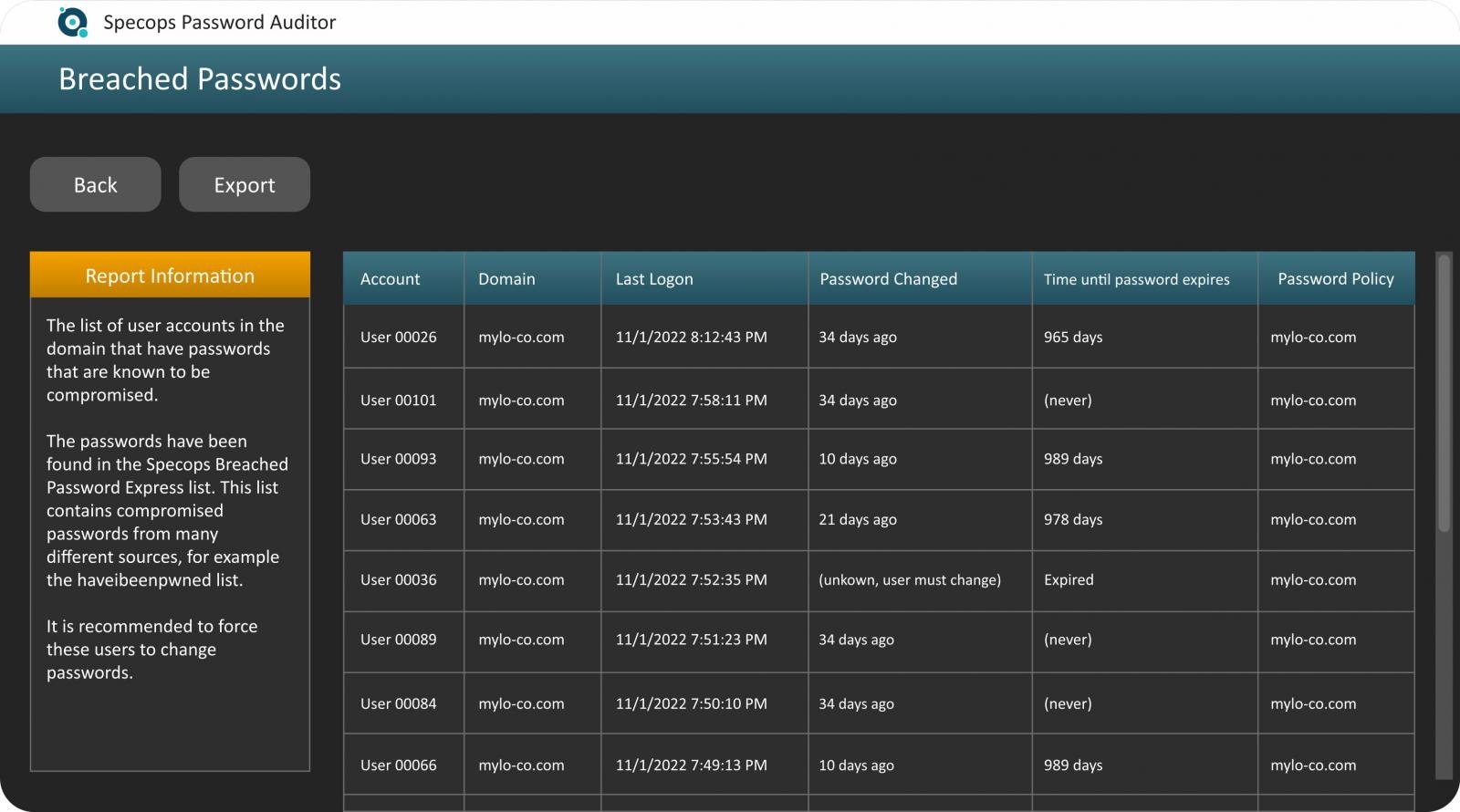

Specops Password Auditorのようなツールは、パスワード関連の脆弱性についてADをスキャンし、ここで重要な役割を果たすことができる。これは3つの主要なレベルで機能する:

- ADアカウントの監査:10億の脆弱なパスワードに対してユーザーアカウントをチェックし、攻撃者に狙われる可能性のある脆弱なパスワードをスキャンし、ドメインに古くなった特権アカウントやアクティブでない特権アカウントがないか監査します。

- パスワードレポートでリスクを分析:ポリシーにより、ユーザーに安全なパスワードを作成させます。期限切れ、同一、または空白のパスワードを持つアカウントを特定し、総当たり攻撃に対するポリシーの有効性を測定します。

- パスワードポリシーをコンプライアンス標準に合わせる:あなたのパスワード・ポリシーを最良の標準と照らし合わせ、サイバーセキュリティとプライバシーの規制に準拠していることを確認します。

Kerberoastingが検出されにくい理由

ADのアーキテクチャを悪用することで、巧妙な犯罪者がいかに簡単に特権をエスカレートできるかを見てきた。しかし、もう1つ問題があります。それは、Kerberoastingが進行中であっても検出が難しいということです。

まず、チケットをクラックしようとするハッカーの努力はオフラインで行われるため、検知することができない。しかし、さらに悪いことに、これらの攻撃はマルウェアを必要としないため、ウイルス対策ツールのような従来のソリューションでは検出できない。

また、攻撃者は正規のアカウントをコントロールすることから始めるため、サイバーセキュリティ検知ソリューションを回避することができる。通常、これらのソリューションは承認されたユーザーの行動を監視するようには設計されていないからだ。

では、Kerberoastingからアカウントを守るために何ができるでしょうか?リスクを減らすためのオプションはたくさんありますが、ここでは優先順位の高いものをいくつか紹介します。

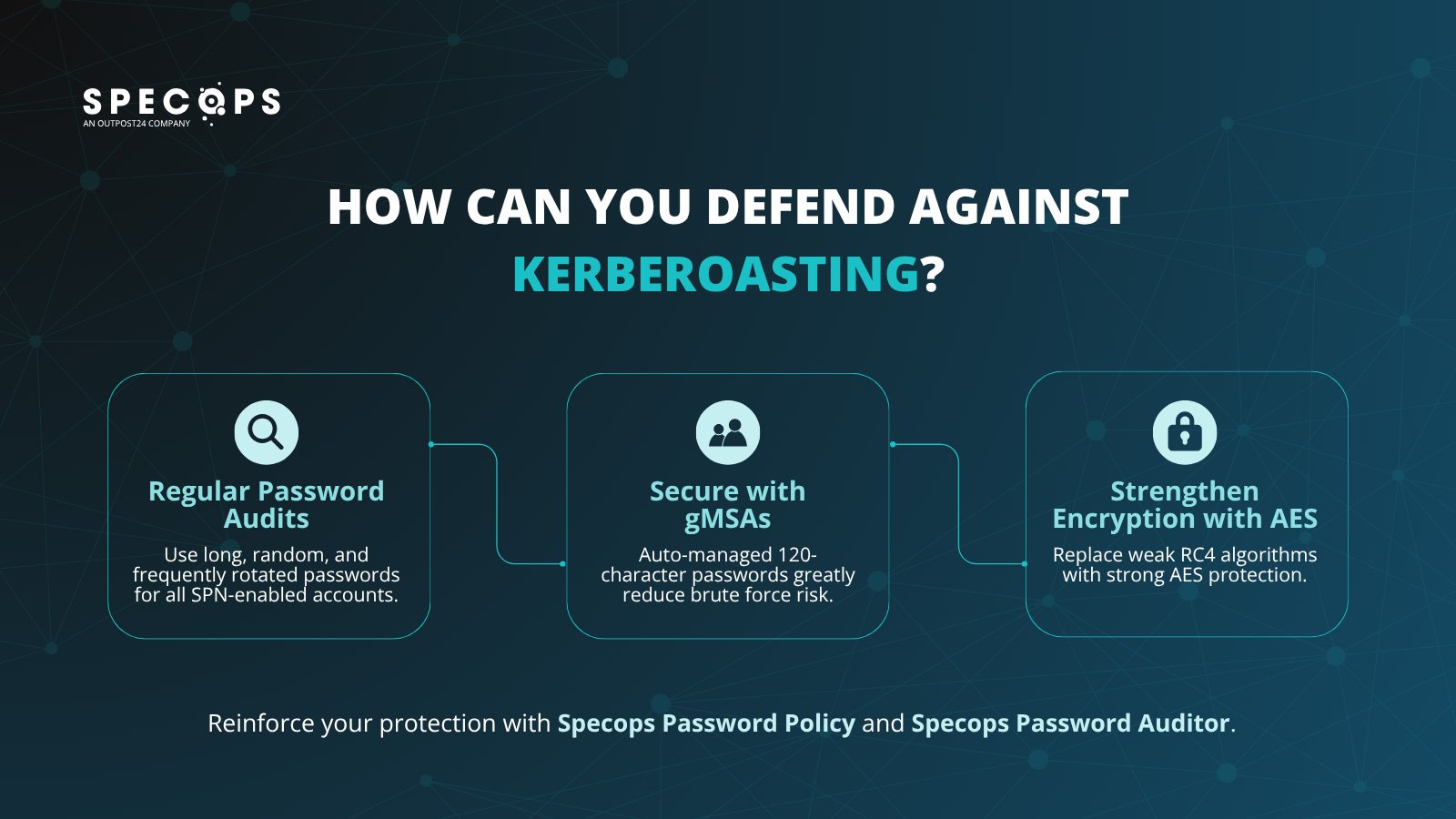

すべてのドメイン・アカウントのパスワードを定期的に監査する

これまで見てきたように、パスワードは最も弱いリンクである。各SPN対応アカウントは、少なくとも25文字の、再利用不可能でランダムな、長いパスワードで保護されるべきである。また、これらのパスワードは定期的にローテーションされるべきである。

グループ管理サービスアカウント(gMSA)の使用

これは、複数のサービスまたはサーバーが同じアカウントを使用できるようにするADアカウントの一種で、SPN処理の簡素化とパスワードの自動管理を提供する。マイクロソフトが指摘しているように、gMSAのパスワードは「120文字の長さで、複雑で、ランダムに生成されるため、現在知られている方法を使った総当たりサイバー攻撃に非常に強い」。

AES暗号化を選ぶ

ハッカーにとっての潜在的リスクは、すべてのサービス・アカウントが同じというわけではない。最も脆弱なターゲットは、RC4をはじめとする薄っぺらな暗号化アルゴリズムを使用しているものだ。AES暗号化を使用したアカウントは、犯罪者がクラックするのがはるかに困難です。

サービス・アカウントを保護するための次のステップ

Kerberoastingは重大な脅威ですが、その危険性に対処することは可能です。最初のステップは、SPNを持つすべてのユーザー・アカウントの監査を行うことである。SPNが不要なアカウントがあれば、それを削除すればよい。今すぐActive Directoryの読み取り専用スキャンを実行したい場合は、無料の監査ツールをダウンロードしてください:Specops Password Auditorをダウンロードしてください。

より広いレベルでは、組織全体で強固なパスワードポリシーとサイバーセキュリティ衛生を実施する。Kerberoastingは通常のユーザー・アカウントを攻撃することから始まるので、全員が定期的にローテーションされた長くて複雑なパスワードを使用するようにしてください。さらに良いのは、多要素認証のポリシーを追求し、従業員がマルウェアやフィッシングの危険性を認識するようにすることです。

サイバー犯罪者は、簡単にアクセスできるツールを悪用して攻撃を仕掛けてくる。しかし、テクノロジーはあなたの味方でもあります。例えば、Specops Password Policyは、40億以上のユニークな漏洩パスワードを継続的にブロックするように設計されており、これらの潜在的な問題をスキャンし、毎日漏洩したパスワードを発見します。

このような防御機能により、Kerberoastingを最初から確実に失敗させ、重要なサービスアカウントを悪用から保護することができます。

今すぐSpecops Password Policyのライブデモをご予約ください。

Specops Softwareがスポンサーとなり、執筆しました。

Comments