Pixnappingと呼ばれる新たなサイドチャネル攻撃は、権限のない悪意のあるAndroidアプリが、アプリケーションやウェブサイトが表示するピクセルを盗み、それを再構成してコンテンツを導き出すことで、機密データを抽出することを可能にする。

コンテンツには、Signalのようなセキュアな通信アプリのチャットメッセージ、Gmailの電子メール、Google Authenticatorの2要素認証コードのようなセンシティブなプライベートデータが含まれる可能性がある。

この攻撃は、7人のアメリカの大学研究者チームによって考案され、実証されたもので、完全にパッチが適用された最新のAndroid端末で動作し、30秒以内に2FAコードを盗むことができる。

グーグルは9月のアンドロイド・アップデートでこの問題(CVE-2025-48561)を修正しようとした。しかし、研究者はこの緩和策を回避することができたため、2025年12月のAndroidセキュリティ・アップデートで効果的な解決策が期待されている。

ピクスナッピングの仕組み

この攻撃は、悪意のあるアプリがAndroidのインテント・システムを悪用してターゲットのアプリやウェブページを起動することから始まり、そのウィンドウはシステムの合成プロセス(SurfaceFlinger)に送信されます。

次のステップでは、悪意のあるアプリがターゲットのピクセル(例えば、2FAコードの桁を形成するピクセル)をマッピングし、複数のグラフィカルな操作を通じて、それらが白か白でないかを判断します。

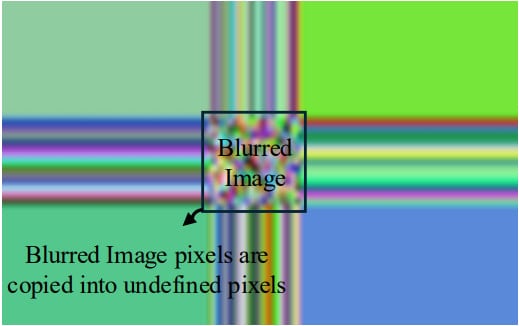

各ピクセルの分離は、研究者らが「マスキング・アクティビティ」と呼ぶ、ターゲット・アプリを隠してフォアグラウンドに位置するものを開くことで可能となる。その後、攻撃者はカバーウィンドウを「攻撃者が選んだ位置のピクセルが透明に設定されている以外は、すべて不透明な白いピクセル」にする。

Pixnapping攻撃では、SurfaceFlingerがぼかしを実装する方法の「癖」を利用して、孤立したピクセルを拡大し、伸張のような効果を生み出します。

出典:pixnapping.com

すべての被害ピクセルを復元した後、OCRスタイルの技術を使って各文字や数字を区別する。

「概念的には、悪意のあるアプリが、アクセスすべきではないスクリーン・コンテンツのスクリーンショットを撮っているようなものです」と研究者は説明する。

データを盗むために、研究者らはGPU.zipサイドチャネル攻撃を使用した。これは、最新のGPUのグラフィックデータ圧縮を悪用し、視覚情報を漏えいさせるものだ。

データ流出率は1秒あたり0.6~2.1ピクセルと比較的低いが、研究者が示した最適化により、2FAコードやその他の機密データを30秒未満で流出させることができる。

アンドロイドへの影響

研究者らは、Google Pixel 6、7、8、9、およびAndroidバージョン13から16を実行するSamsung Galaxy S25でPixnappingを実証し、それらすべてが新しいサイドチャネル攻撃に対して脆弱であった。

Pixnappingを効果的にする根本的なメカニズムは、古いAndroidバージョンで発見されているため、おそらくほとんどのAndroidデバイスと古いOSバージョンも脆弱である。

研究者らは、10万近くのPlayストアアプリを分析し、Androidのインテントを通じて何十万もの発動可能なアクションを発見しており、この攻撃が広範囲に適用可能であることを示している。

テクニカルペーパーでは、データ窃取の例として以下のようなものが紹介されている:

- グーグルマップ:Googleマップ:タイムラインのエントリは、~54,264~60,060ピクセルを占め、最適化されていないエントリの回復には、デバイス全体で~20~27時間かかる。

- Venmo:アクティビティ(プロファイル、残高、トランザクション、ステートメント)は暗黙のインテントで開くことができる。アカウントと残高の領域は~7,473~11,352ピクセルで、最適化されていない場合、~3~5時間で漏えいする。

- Google Messages (SMS):明示的/暗黙的インテントで会話を開くことができる。対象領域は~35,500~44,574ピクセルで、最適化されていない場合、回復に~11~20時間かかる。攻撃は、青と青以外、グレーとグレー以外 のピクセルをテストすることで、送信と受信を 区別する。

- Signal(プライベートメッセージ):暗黙のインテントで会話を開くことができる。最適化されていないリカバリには~25~42時間かかり、この攻撃はSignalのScreen Securityを有効にしても機能した。

グーグルとサムスンの両社は年内に欠陥を修正することを表明しているが、GPUチップベンダーはGPU.zipサイドチャネル攻撃へのパッチ適用計画を発表していない。

当初の悪用方法は9月に緩和されたが、グーグルは当初の修正プログラムに対するバイパスを示す更新された攻撃を受け取った。グーグルは、12月のアンドロイド・セキュリティ・アップデートでリリースされる、より完全なパッチを開発した。

グーグルによると、このデータ流出手法を利用するには、標的となる端末に関する特定のデータが必要であり、研究者が指摘するように、成功率は低いという。現在の検証では、Google Play上でPixnapping脆弱性を利用した悪意のあるアプリは見つかっていない。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments