米国の医療画像プロバイダーであるサイモンメッド・イメージング社は、120万人以上の個人に対し、機密情報が流出したデータ侵害について通知している。

サイモンメッド・イメージングは、MRIやCTスキャン、X線、超音波、マンモグラフィ、PET、核医学、骨密度、インターベンショナル・ラジオロジー手技などの外来患者向け医療画像診断および放射線学サービスを提供する企業である。

この放射線会社は、米国11州で約170の医療センターを運営しており、年間売上は5億ドル以上である。

3週間の不正アクセス

当局と共有された通知によると、ハッカーはサイモンメッドのシステムを侵害し、年明けの1月21日から2月5日にかけて社内ネットワークにアクセスした。

サイモンメドは1月27日、ベンダーの1社から「セキュリティ・インシデントが発生した」と通報があったことを知った。調査を開始したところ、翌日、ネットワーク上で不審な動きが確認された。

「犯罪的な攻撃の被害者であることがわかり、直ちに調査を開始し、事態を収拾するための措置を講じました」と同社は述べている。

パスワードのリセット、多要素認証、エンドポイント検出および応答(EDR)監視の追加、SimonMedの環境内のシステムおよび関連ツールへのサードパーティベンダーの直接アクセスの削除、信頼できる接続へのインバウンドおよびアウトバウンドトラフィックの制限などが行われました。

同社はまた、法執行機関およびデータセキュリティとプライバシーの専門家のサービスにも通知した。

SimonMed社は、攻撃者がフルネーム以外にどのような情報を盗んだかについては公表していないが、医療用画像処理会社がシステムに保存するデータの種類を考慮すると、非常に機密性の高い情報が含まれている可能性がある。

しかし、同社は、通知書が配布された10月10日の時点では、アクセスされた情報が詐欺やなりすましに悪用されたという証拠はないと強調している。

手紙の受取人には、エクスペリアンが提供する個人情報盗難サービスを無料で利用できる。

Medusaは攻撃を主張

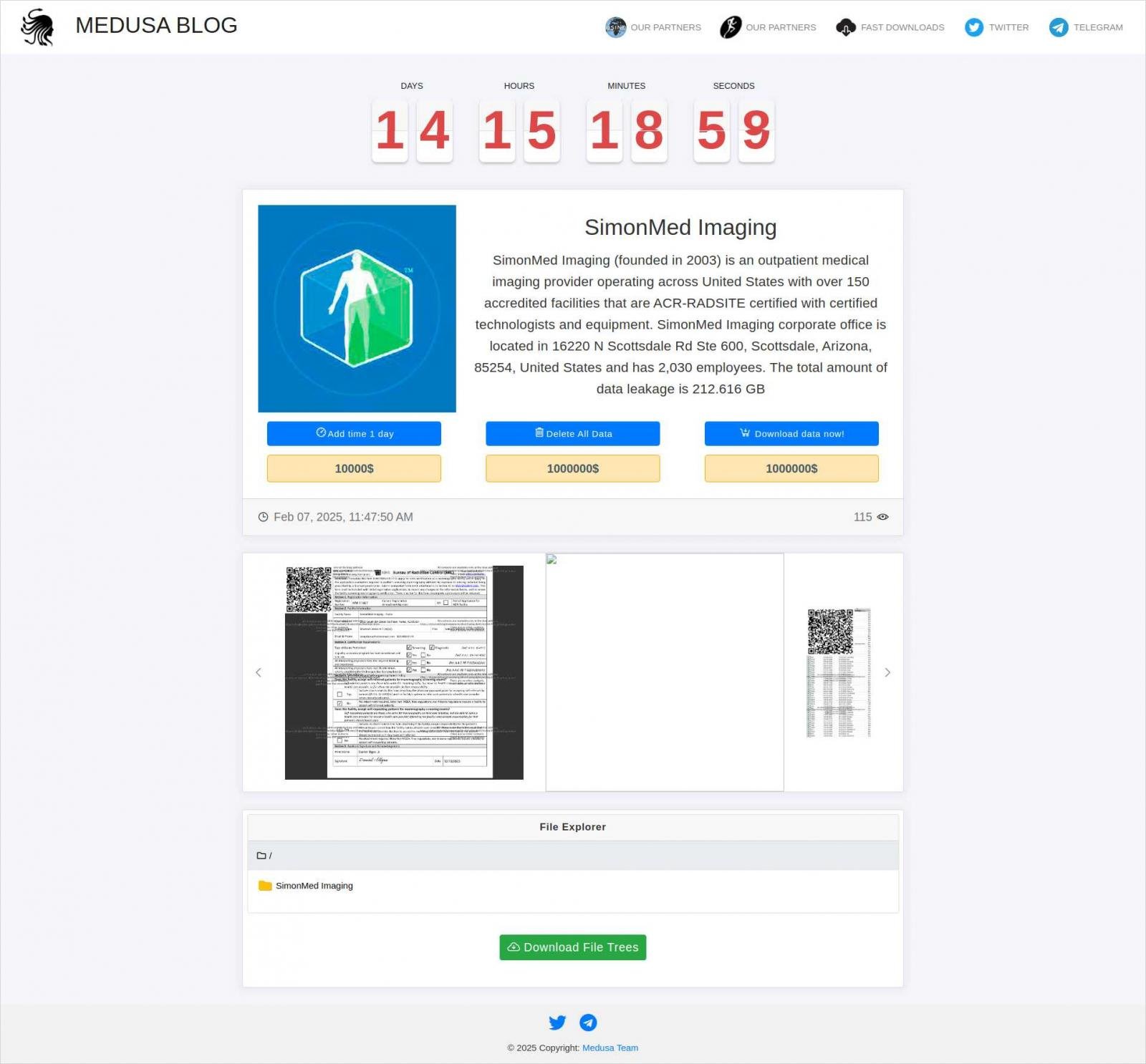

Medusaランサムウェアは2月7日、SimonMed Imagingを恐喝ポータルで発表し、212GBのデータを盗んだと主張した。

ハッカーはまた、攻撃の証拠として、IDスキャン、患者の詳細、支払い詳細、口座残高が記載されたスプレッドシート、医療レポート、生のスキャンからなるいくつかのデータを流出させた。

当時、脅威の主体は、盗まれたすべてのファイルを公開する前に、100万ドルと1日延長のための1万ドルの身代金の支払いを要求した。

ソースはこちら:KELA

現在、SimonMed ImagingはMedusaランサムウェアのデータ流出サイトに掲載されていない。これは通常、同社が身代金交渉を行い、ハッカーに支払ったことを示唆している。

Medusaランサムウェア・アズ・ア・サービス(RaaS)作戦は2023年に開始され、ミネアポリス公立学校(MPS)への攻撃などで悪名を馳せた。この一味は、トヨタファイナンシャルサービスも標的にしていた。

2025年3月のFBI、CISA、MS-ISACによる共同勧告では、Medusaランサムウェアの活動について警告しており、この脅威グループは米国内の300以上の重要インフラ組織に影響を与えていると指摘している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

今年のセキュリティ検証イベントPicus BASサミット

Breach and Attack Simulation Summitに参加して、セキュリティ検証の未来を体験してください。一流の専門家から話を聞き、AIを搭載したBASが侵害と攻撃のシミュレーションをどのように変革するかをご覧ください。

セキュリティ戦略の未来を形作るイベントをお見逃しなく。

Comments