Crimson Collective」という脅威グループは、ここ数週間、AWS(Amazon Web Services)のクラウド環境を標的として、データを盗み出し、企業を恐喝している。

ハッカーたちは、数千のプライベートGitLabリポジトリから570GBのデータを流出させ、身代金を支払うようソフトウェア会社に圧力をかけたと、最近のRed Hat攻撃の責任を主張している。

この事件の公表後、Crimson CollectiveはScattered Lapsus$ Huntersと提携し、Red Hatへの恐喝圧力を強めた。

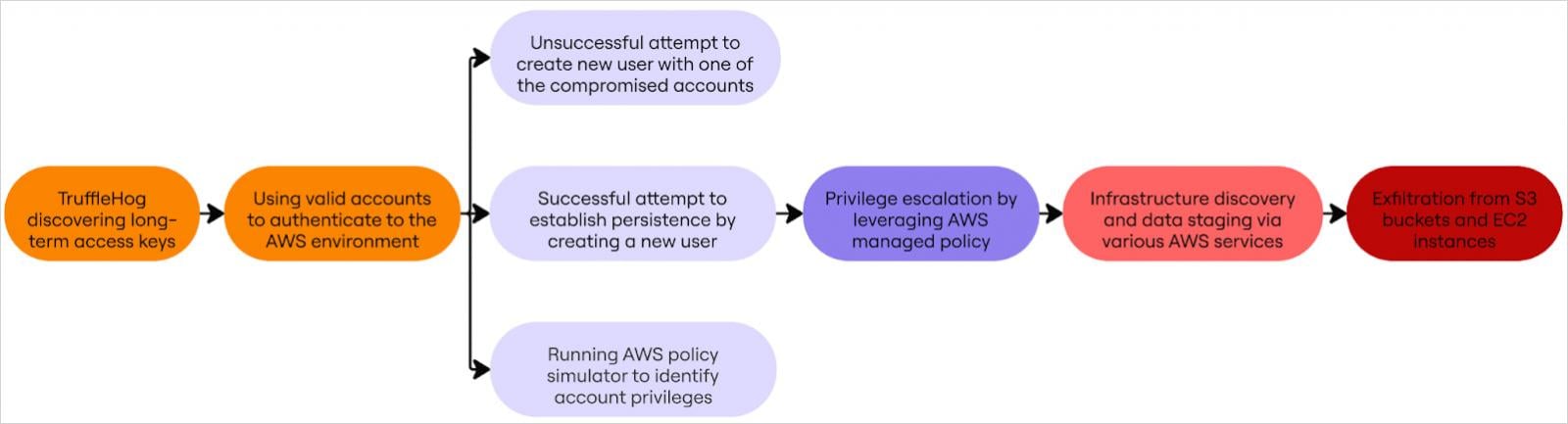

Rapid7の研究者による分析では、Crimson Collectiveの活動に関する詳細な情報が提供されており、長期的なAWSアクセスキーとIDおよびアクセス管理(IAM)アカウントを侵害し、特権の昇格を図っている。

攻撃者は、公開されたAWS認証情報を発見するためにオープンソースツールTruffleHogを使用します。アクセス権を獲得した後、彼らはAPIコールを介して新しいIAMユーザーとログインプロファイルを作成し、新しいアクセスキーを生成します。

次に、新しく作成されたユーザーに「AdministratorAccess」ポリシーをアタッチして特権を昇格させ、Crimson CollectiveにAWSの完全な制御を許可します。

Source:Rapid7

脅威アクターはこのレベルのアクセス権を利用して、ユーザー、インスタンス、バケット、ロケーション、データベースクラスタ、アプリケーションを列挙し、データの収集と流出を計画する。

彼らはRDS(Relational Database Service)のマスターパスワードを変更してデータベースにアクセスし、スナップショットを作成し、APIコールを介して流出させるためにS3(Simple Storage Service)にエクスポートします。

Rapid7はまた、EBS(Elastic Block Store)ボリュームのスナップショット、それに続く新しいEC2(Elastic Compute Cloud)インスタンスの起動も観測している。その後、EBSボリュームは、データ転送を容易にするために、許可されたセキュリティグループの下にアタッチされた。

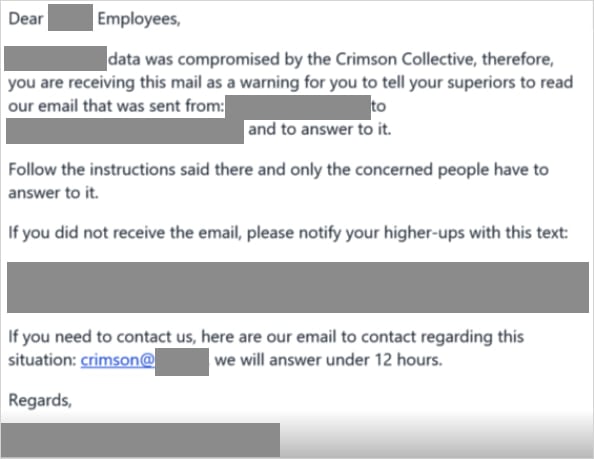

このステップを完了すると、Crimson Collectiveは被害者に、侵害されたクラウド環境内のAWS Simple Email Service(SES)を介して、また外部の電子メールアカウントに恐喝メモを送信します。

Source:Rapid7

研究者は、Crimson Collectiveがデータ窃盗のオペレーションで複数のIPアドレスを利用し、いくつかのIPアドレスをインシデントにまたがって再利用することで、追跡を容易にしていると指摘している。

AWSは、顧客は “短期的な、最小権限の認証情報を使用し、制限的なIAMポリシーを実装する “べきであると述べた。

「万が一、自分の認証情報が流出した疑いがある場合、この投稿に記載されているステップに従うことから始めることができる」とクラウドサービスサプライヤーは述べている。自分のアカウントのセキュリティについて質問がある場合は、AWSのサポートに問い合わせることが勧められている。

2025年1月、Halcyonは“Codefinger “という名の脅威アクターによるAWS環境を標的にしたランサムウェア攻撃について報告したが、彼らはCrimson Collectiveとは逆に、標的となったS3バケットを暗号化した。

更新[13:37 ET]: AWSからの声明で記事が更新されました。

このような攻撃を軽減し、流出したAWSの秘密による壊滅的な侵害を防ぐには、S3crets Scannerなどのオープンソースツールを使用して、未知の暴露がないか環境をスキャンすることをお勧めします。

Rapid7は、Crimson Collectiveの規模や構成は依然として不明であるが、脅威グループの活動や恐喝戦術を無視すべきではないと指摘している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

今年のセキュリティ検証イベントPicus BASサミット

Breach and Attack Simulation Summitに参加して、セキュリティ検証の未来を体験してください。一流の専門家から話を聞き、AIを搭載したBASが侵害と攻撃のシミュレーションをどのように変革するかをご覧ください。

セキュリティ戦略の未来を形作るイベントをお見逃しなく。

Comments