Matanbuchusマルウェアローダーは、ITヘルプデスクになりすまし、Microsoft Teamsの通話を介してソーシャルエンジニアリングによって配布されていることが確認されている。

Matanbuchusは、2021年初頭にダークウェブで最初に宣伝されたマルウェア・アズ・ア・サービスです。2,500ドルのWindowsローダーとして宣伝され、検出を回避するために悪意のあるペイロードをメモリ内で直接実行する。

2022年6月、脅威アナリストのBrad Duncanは、このマルウェアローダーが大規模なマルスパムキャンペーンでCobalt Strikeビーコンを配信するために使用されていると報告しました。

エンドポイント脅威対策企業Morphisecの研究者は、Matanbuchusの最新分析バージョンには、回避、難読化、および侵害後の機能が強化されていることを発見しました。

Microsoft Teamsの悪用

Microsoft Teamsは、ソーシャル・エンジニアリングを利用して組織に侵入し、第一段階のマルウェアを提供するために、過去数年にわたって悪用されてきました。

通常、攻撃者はチャットに侵入し、ユーザーを騙して悪意のあるファイルをダウンロードさせ、システム上に最初のペイロードを導入します。

2023年、ある研究者は、外部アカウントからのマルウェア配信を可能にするソフトウェアのバグを悪用した特別なツールを作成した。

昨年、DarkGateマルウェアの運営者は、Microsoft Teamsを悪用して、「外部アクセス」設定が緩いターゲットにローダーを配信した。

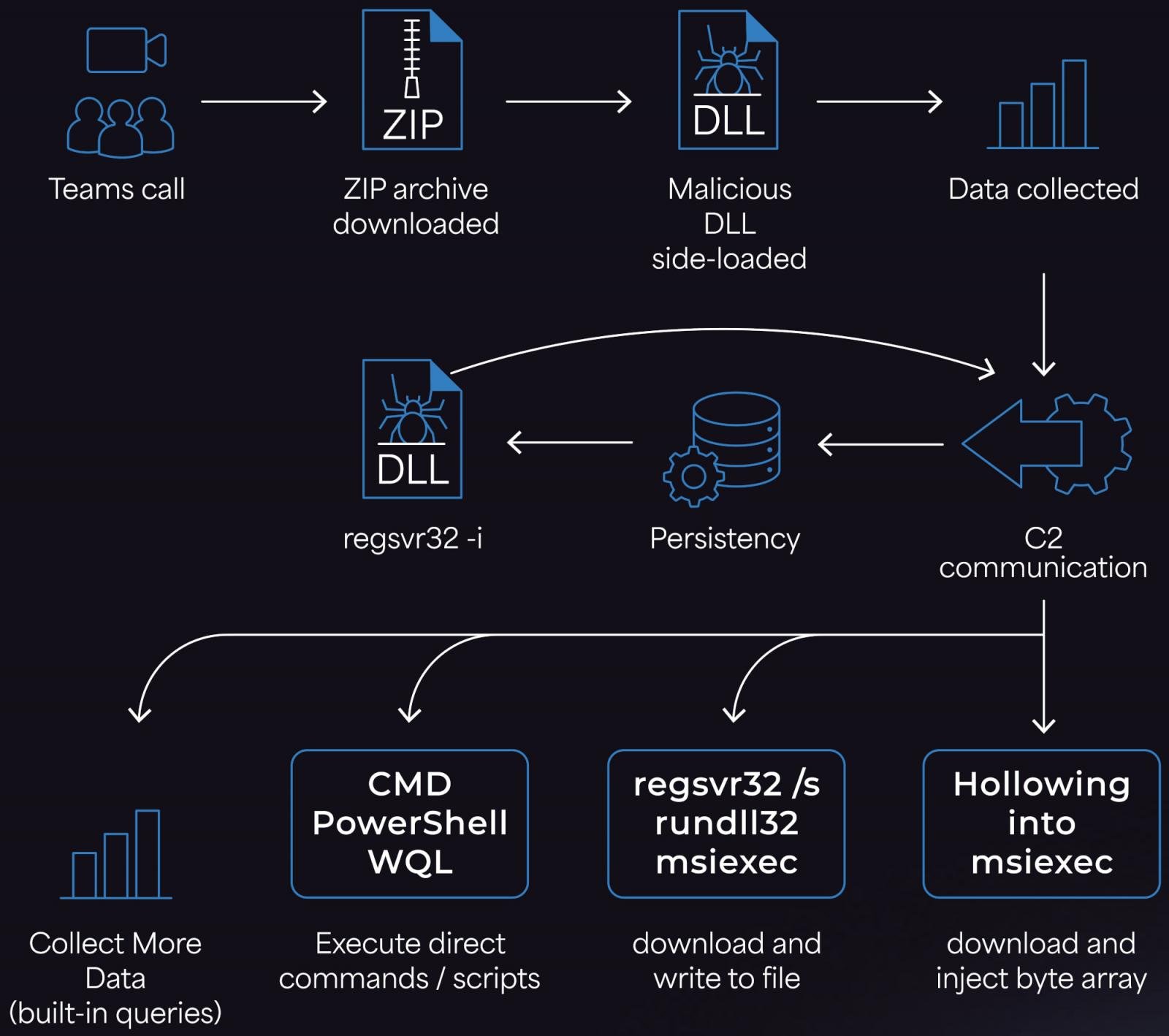

Morphisecによると、最新のMatanbuchus亜種である3.0のオペレーターも、初期アクセスにMicrosoft Teamsを好んで使用しているとのことです。

攻撃者は、正規のITヘルプデスクを装ってMicrosoft Teamsの外部コールを開始し、ターゲットにWindowsに組み込まれたリモートサポートツールであるQuick Assistを起動するよう説得します。

攻撃者は、Quick Assistを使用して対話型のリモートアクセスを行い、PowerShellスクリプトを実行するようユーザーに指示します。

このスクリプトは、DLLのサイドローディングを介してデバイス上でMatanbuchusローダーを起動するために使用される3つのファイルを含むZIPアーカイブをダウンロードし、抽出します。

ソースはこちら:Morphisec

Matanbuchus 3.0

Morphisecの報告によると、Matanbuchus 3.0はいくつかの新機能と機能拡張を導入しています。開発者は、コマンド・アンド・コントロール(C2)通信と文字列の難読化をRC4からSalsa20に変更しました。

ペイロードはメモリ内で起動されるようになり、マルウェアが定義されたロケール上でのみ実行されることを確認するための新しいアンチサンドボックス検証ルーチンがあります。

Windows API関数を呼び出す代わりに、マルウェアはWindows APIラッパーとEDRフックをバイパスするカスタム・シェルコードを介してシステムコールを実行し、セキュリティ・ツールによって一般的に監視されるアクションを隠蔽するようになった。

APIコールは、「MurmurHash3」非暗号化ハッシュ関数を使用することでさらに難読化され、リバースエンジニアリングや静的解析をより困難にしている。

Matanbuchus 3.0の感染後の機能については、CMDコマンド、PowerShell、またはEXE、DLL、MSI、シェルコードのペイロードを実行できます。

このマルウェアは、ユーザー名、ドメイン、OSビルド情報、実行中のEDR/AVプロセス、プロセスの昇格ステータス(管理者または一般ユーザー)などの詳細を収集します。

Morphisec社の分析によると、このマルウェアは実行中のプロセスをチェックしてシステム上のセキュリティ・ツールを特定し、C2から送り返される検出方法は「被害者の現在のセキュリティ・スタックに依存している可能性が高い」と指摘しています。

研究者はマルウェアの詳細な技術的分析を発表し、Matanbuchusは “洗練された脅威へと発展した “と述べている。

また、マルウェアのサンプルやマルウェアが使用するドメインを含む侵害の指標も提供しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; /*object-fit: cover;*/ border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments