CVE-2025-5777として追跡され、「CitrixBleed 2」と名付けられたCitrix NetScalerの重大な脆弱性は、Citrixが攻撃の証拠はないと述べているにもかかわらず、概念実証(PoC)エクスプロイトが公開される約2週間前に活発に悪用されていた。

GreyNoiseは、自社のハニーポットが2025年6月23日に中国に所在するIPアドレスからの標的型攻撃を検知したことを確認しています。

「GreyNoiseは、Citrix NetScalerのメモリオーバーリードの脆弱性であるCVE-2025-5777(CitrixBleed 2)に対するアクティブな悪用の試みを観測しました。悪用は、7月4日に概念実証(PoC)が公開される約2週間前の6月23日に始まりました。

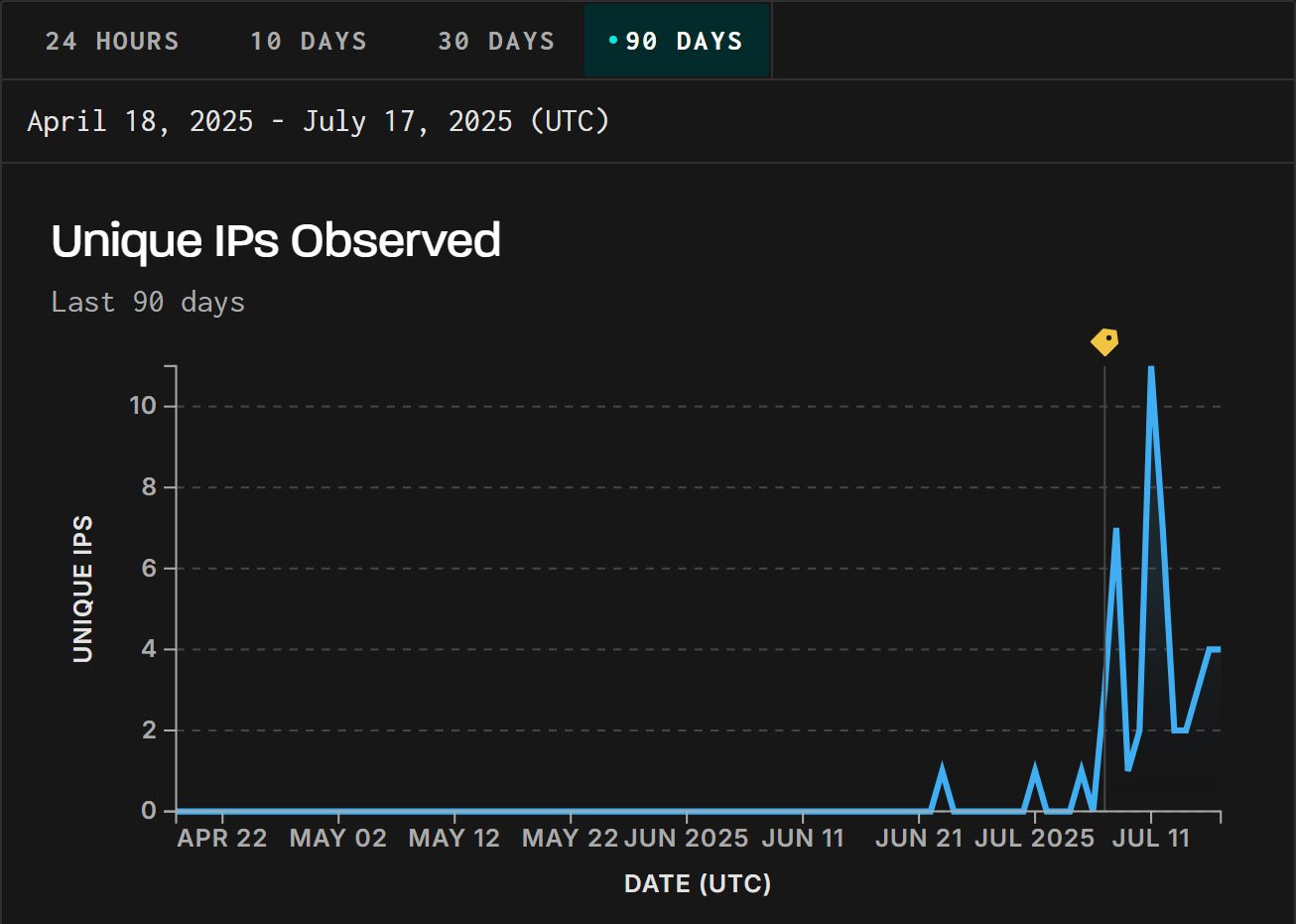

「この活動を追跡するために、7月7日にタグを作成しました。GreyNoiseはタグ以前のトラフィックを新しいタグと遡及的に関連付けるため、以前の悪用の試みがGreyNoiseビジュアライザーに表示されるようになりました。

を標的とするユニーク IP を示す GreyNoise のグラフ:

GreyNoiseは7月9日、この欠陥が積極的に悪用されていることを米国サイバーセキュリティ・インフラストラクチャ・セキュリティ局(CISA)に確認し、同サイバー局はこの欠陥を既知の悪用された脆弱性(KEV)カタログに追加し、連邦政府機関にこの欠陥のパッチを当てる猶予を1日与えた。

GreyNoiseは、6月の攻撃で使用されたエクスプロイトを共有し、我々はそれがCitrix Bleed 2のものであることを確認することができます。

このような初期の兆候や、セキュリティ研究者のKevin Beaumont氏からの度重なる警告にもかかわらず、CitrixはCVE-2025-5777のセキュリティアドバイザリで積極的な悪用を認めていませんでした。6月26日のブログ投稿を静かに更新したのは7月11日で、その前日にKEVデータベースに掲載された後だった。

Citrixは7月15日、侵害の指標となるNetScalerのログを評価する方法に関する別のブログ投稿を ようやく公開した。

しかし、これでも同社は透明性を欠き、研究者が以前同社と共有したと語ったIOCを共有していないとして非難を浴びている。

Citrixはまた、元のCVE-2025-5777アドバイザリがなぜいまだに悪用を認めていないのかという’sの質問にも答えていない。

Citrix Bleed 2の脆弱性

Citrix Bleed 2は、入力検証の不十分さに起因する9.3の重大な脆弱性で、ログイン試行中に攻撃者がNetScalerアプライアンスに不正なPOSTリクエストを送信することを可能にします。

この脆弱性は、”login=”パラメータの等号を省略することで悪用され、デバイスに127バイトのメモリリークを引き起こします。Horizon3とWatchTowrの研究者は、繰り返されるリクエストを利用して、有効なセッショントークンなどの機密データを公開できることを実証した。

これらのトークンは、Citrixのセッションをハイジャックし、内部リソースに不正にアクセスするために使用することができます。

セキュリティ研究者のKevin Beaumont氏は以前、NetScalerのログに/doAuthentication.doへのPOSTリクエストが繰り返し記録されている場合、特にリクエストにContent-Length: 5ヘッダが含まれている場合に、誰かがこの欠陥を悪用しようとしていることを示す良い兆候であると述べている。

その他の兆候としては、ユーザー名が “#”のような通常とは異なる文字で構成されているユーザーログオフを示すログエントリや、メモリの内容が不正なフィールドに出力されることなどがある。

Beaumont氏はまた、Citrix社のガイダンスでは、侵害されたセッションを完全に消去することができないと警告している。

Citrixは、kill icaconnection -allおよびkill pcoipConnection -allを使用してICAおよびPCoIPセッションを終了することを推奨しているが、Beaumont氏は、セッションをハイジャックした可能性のある他のセッションタイプも終了するよう助言している:

kill pcoipConnection -all kill icaconnection -all kill rdpConnection -all kill sshConnection -all kill telnetConnection -all kill connConnection -all kill aaa session -all

また、管理者はセッションを終了する前にすべてのセッションを確認し、予期しないIPアドレスの変更や未承認ユーザーなどの不審なログインがないかをチェックする必要があります。

Citrixの7月15日付けのブログポストでは、悪用の兆候を特定するためのガイダンスをさらに紹介しています:

- 「認証が拒否されました

- “AAAメッセージ”

- 非 ASCII バイト値(0x80~0xFF)

セッション・ログは、同じセッションに関連する異常な IP アドレスの変更を手動で検査することもできる。例えば、VPNログにおいて、client_ipとソースIPアドレスの不一致は、セッションがハイジャックされたことを示すかもしれません。

Beaumont氏は最近の投稿で、6月から悪用を追跡しており、すでに120社以上がこの欠陥によって危険にさらされていると述べている。

「アクセスは6月20日2025年に始まり、6月21日から現在に至るまでアクセスが増加している」とBeaumont氏は警告している。

「私が見ている活動は、1つの脅威行為者グループかもしれません。彼らは被害者を慎重に選び、攻撃前にNetscalerをプロファイリングし、それが本物のボックスであることを確認している。

研究者はまた、Citrix独自のWeb Application Firewallは現在、CVE-2025-5777の悪用を検知していないと警告している。しかし、Imperva社によると、同社の製品はこの欠陥を悪用する試みを1,150万件以上検知しており、その40%が金融セクターを標的にしているという。

Citrixは、NetScaler ADCとGatewayのバージョンにパッチをリリースし、早急なアップグレードを強く促している。

パッチを当てる以上の緩和策はなく、EOLバージョン(12.1および13.0)を実行している顧客は、サポートされているビルドにアップグレードする必要があります。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; /*object-fit: cover;*/ border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments