高級ファッション大手のルイ・ヴィトンは、英国、韓国、トルコの顧客に影響を与えた情報漏洩が、恐喝グループShinyHuntersに関連していると思われる同じセキュリティ・インシデントによるものであることを確認した。

先週から、まず韓国で、次にトルコで、そして金曜日には英国で、顧客情報が流出したことを通知している。

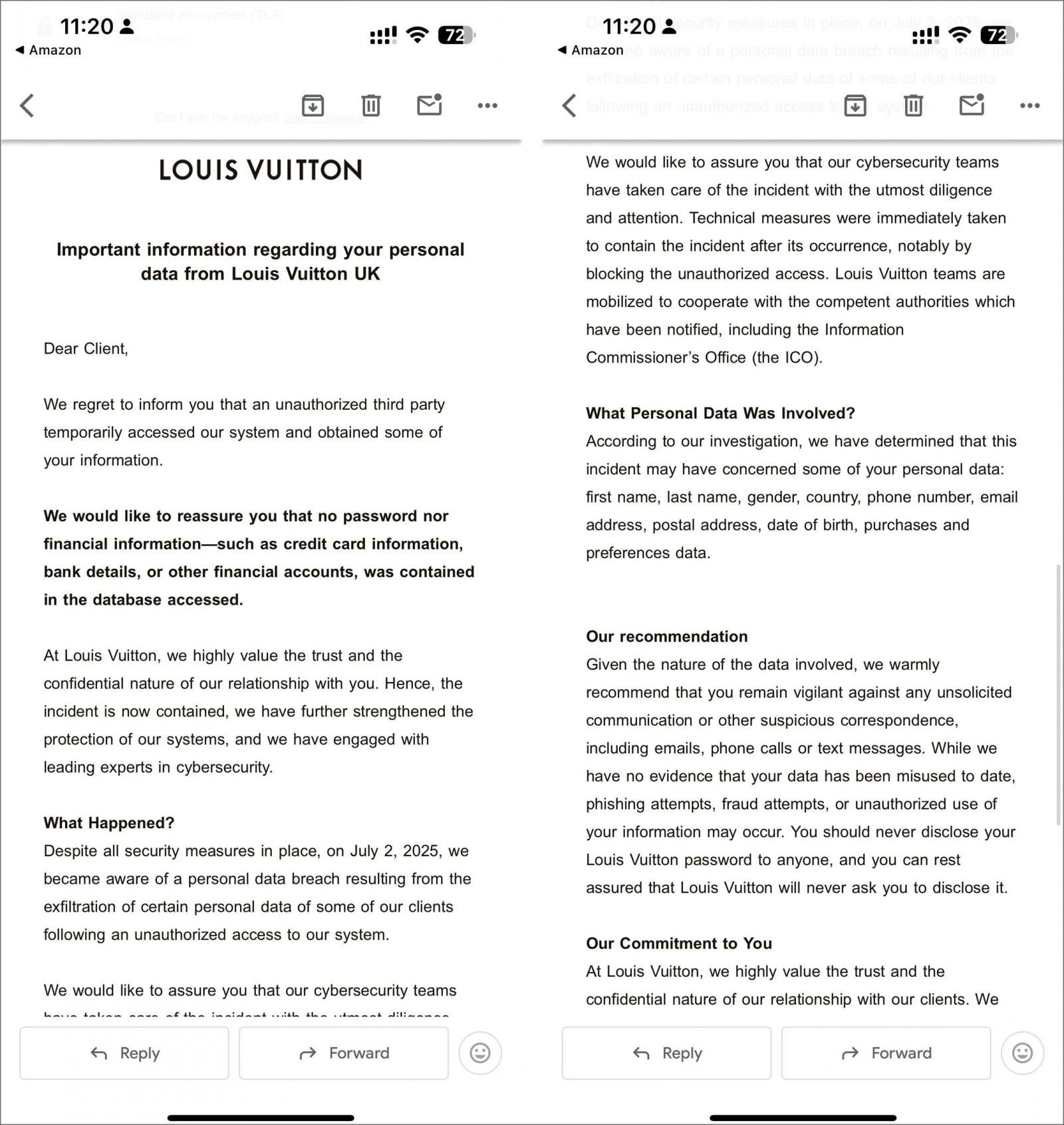

「あらゆるセキュリティ対策が講じられているにもかかわらず、2025年7月2日、当社のシステムへの不正アクセスにより、一部のお客様の個人情報が流出し、個人情報漏洩が発生しました。

「当社のサイバーセキュリティ・チームは、細心の注意を払い、この問題に対処しました。インシデント発生後、特に不正アクセスをブロックすることにより、インシデントを封じ込めるための技術的措置が直ちに取られました。

「ルイ・ヴィトンのチームは、情報コミッショナー事務局(ICO)を含む、通知を受けた関係当局に協力するために動員されています。

ソースはこちら:Teytey2022(Reddit)

ルイ・ヴィトンは声明の中で、今回の事件でアクセスされたデータベースから決済情報が漏洩した事実はないことを確認した。

同社はさらに、サイバーセキュリティの専門家と協力してインシデントを調査中であり、関連する規制当局への通知を開始していると述べた。

異なる地域での情報漏洩の通知は、同じセキュリティ・インシデントに関連しているのかとの質問に対しては、同社の声明は顧客に送信されたすべての通知に適用されると回答した。

このインシデントは、4月にティファニー、5月にハウス・オブ・ディオールが韓国の顧客に影響を与えた同様の侵害を公表したのに続くものである。

ルイ・ヴィトンとディオールの不正アクセスは同じサイバー攻撃の一部だったのかとの質問に対し、LVMHの広報担当者は、現時点で共有できる追加情報はないと答えた。

しかし、情報筋によれば、LVMHの情報漏えいは、恐喝グループ「シャイニーハンターズ」による攻撃と関連しており、同グループはサードパーティ・ベンダーのデータベースにアクセスし、データを盗んだという。

この同じ攻撃は、5月に公開されたアディダスのデータ漏洩にも関連していると考えられており、韓国とトルコの顧客にも影響が及んでいる。

ShinyHuntersは、Salesforceや PowerSchoolに対するもの、Santander、Ticketmaster、AT&T、Advance Auto Parts、Neiman Marcus、Cylanceに影響を与えたSnowFlake攻撃など、数多くのデータ窃盗キャンペーンに関連する多量の脅威行為者である。

先月、フランス警察はサイバー犯罪フォーラム「BreachForum」の運営者5人を逮捕したが、その中にはハッキング・フォーラムの再始動に貢献していたShinyHuntersのメンバーも含まれていた。

しかし、このグループの他のメンバーはまだ逃走中とみられているため、今後この別名で他の攻撃が現れるかもしれない。

ルイ・ヴィトンに連絡し、ShinyHuntersが情報漏洩の背後にいるかどうかを尋ねたが、現時点では回答は得られなかった。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2025年に共通する8つの脅威

クラウド攻撃はより巧妙になっているかもしれないが、攻撃者は驚くほど単純なテクニックで成功している。

本レポートでは、何千もの組織におけるWizの検知結果から、クラウドを駆使する脅威者が使用する8つの主要なテクニックを明らかにします。

Comments