PerfektBlueと呼ばれ、OpenSynergy社のBlueSDK Bluetoothスタックに影響を及ぼす4つの脆弱性は、リモートでコードを実行するために悪用される可能性があり、メルセデス・ベンツAG、フォルクスワーゲン、シュコダを含む複数のベンダーの自動車の重要な要素にアクセスできる可能性がある。

OpenSynergy社は昨年6月にこの欠陥を確認し、2024年9月に顧客にパッチをリリースしたが、多くの自動車メーカーはまだ修正ファームウェア・アップデートをプッシュしていない。少なくとも1社の大手OEMは、セキュリティリスクについてつい最近知った。

これらのセキュリティ問題は、研究者たちがPerfektBlue攻撃と呼ぶエクスプロイトとして連鎖させることができ、攻撃者がオーバー・ザ・エアで配信することができる。

OpenSynergyのBlueSDKは自動車業界で広く使われているが、他の分野のベンダーも使用している。

PerfektBlue の攻撃

自動車セキュリティ専門会社PCA Cyber Securityのペンテスターチームは、PerfektBlueの脆弱性を発見し、2024年5月にOpenSynergyに報告した。彼らはPwn2Own Automotive大会の常連で、昨年から自動車システムの脆弱性を50件以上発見している。

彼らによると、PerfektBlue攻撃は “自動車やその他の産業における何百万ものデバイス “に影響を及ぼすという。

BlueSDKの欠陥の発見は、ソースコードにアクセスできなかったため、ソフトウェア製品のコンパイル済みバイナリを分析することで可能だった。

以下に示す不具合は、深刻度が低いものから高いものまであり、インフォテインメント・システムを通じて自動車内部へのアクセスを提供する可能性がある。

- CVE-2024-45434(深刻度高) – ブルートゥース・プロファイルの AVRCP サービスにおける use-after-aree により、メディア・デバイスに対するリモート・コントロールが可能。

- CVE-2024-45431(重要度低) – L2CAP ((Logical Link Control and Adaptation Protocol)) チャネルのリモートチャネル識別子 (CID) の不適切な検証

- CVE-2024-45433 (重大度 中) – 無線周波数通信 (RFCOMM) プロトコルの不正な機能終了

- CVE-2024-45432(重大度 中) – RFCOMM プロトコルにおける不正なパラメータを使用した関数呼び出し

研究者は、PerfektBlue の脆弱性を悪用するための完全な技術的詳細を共有していませんが、影響を受けるデバイスにペアリングされた攻撃者は、それらを悪用して “システムを操作し、特権をエスカレートさせ、ターゲット製品の他のコンポーネントへの横方向の移動を実行することができる” と述べています。

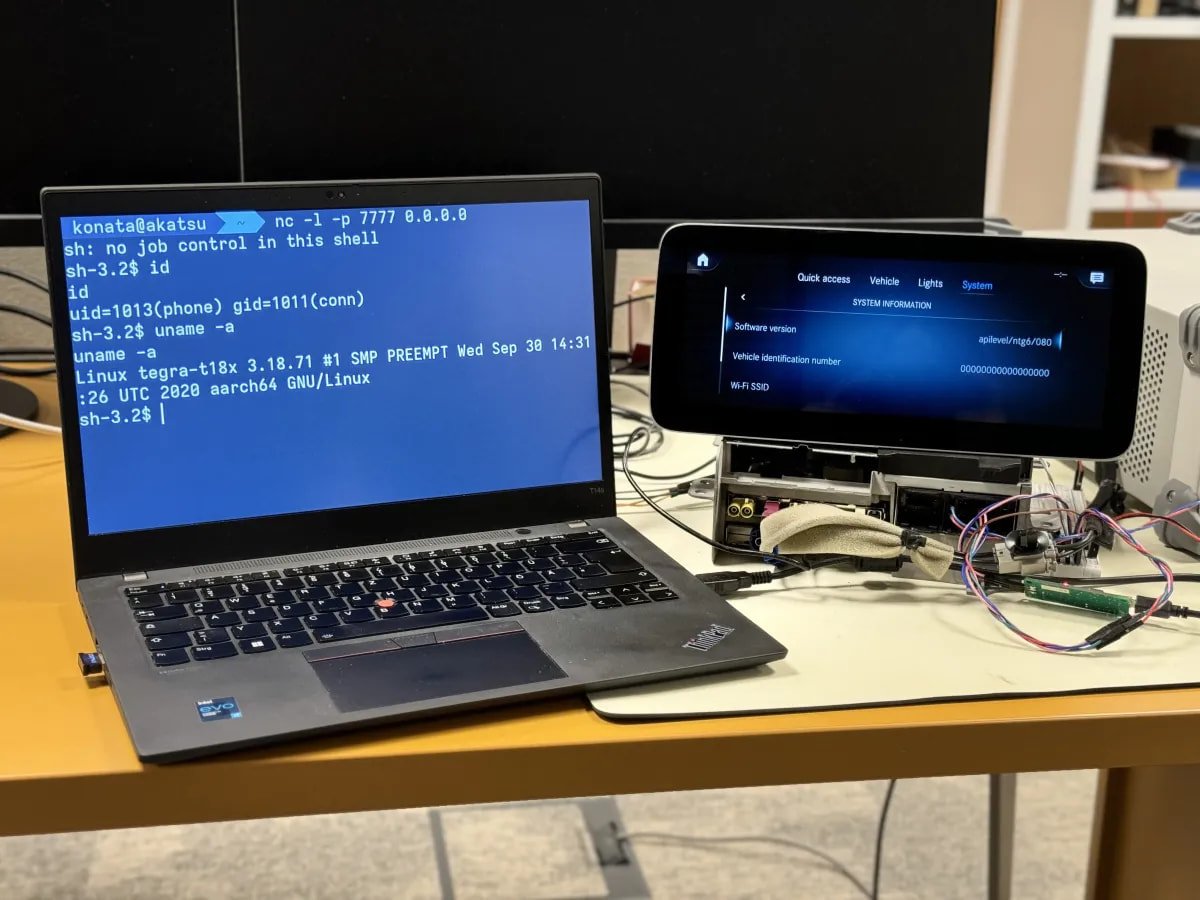

PCAサイバーセキュリティは、フォルクスワーゲンID.4(ICAS3システム)、メルセデス・ベンツ(NTG6)、シュコダ・スーパーブ(MIB3)のインフォテインメント・ヘッドユニットに対するPerfektBlue攻撃のデモンストレーションを行い、車内のコンポーネントなど、ネットワーク上のデバイス間の通信を可能にするTCP/IPの上でリバースシェルを取得した。

研究者によると、車載インフォテインメント(IVI)上でリモート・コードを実行することで、ハッカーはGPS座標を追跡し、車内の会話を盗聴し、電話の連絡先にアクセスし、さらに車内のより重要なサブシステムに移動できる可能性があるという。

出典:PCA Cyber Security:PCAサイバーセキュリティ

リスクと暴露

OpenSynergyのBlueSDKは自動車業界で広く使用されているが、カスタマイズやリパッケージプロセス、自動車の組み込みソフトウェアコンポーネントに関する透明性の欠如のため、どのベンダーが依存しているかを判断するのは難しい。

PerfektBlueは主に1クリックRCEであり、ほとんどの場合、ユーザーを騙して攻撃者デバイスとのペアリングを許可させる必要があるためです。しかし、一部の自動車メーカーは、確認なしにペアリングするようにインフォテインメント・システムを設定している。

PCAサイバーセキュリティ社は、フォルクスワーゲン社、メルセデス・ベンツ社、シュコダ社に脆弱性について通知し、パッチを適用するための十分な時間を与えたが、研究者はベンダーから問題への対応について返答を得られなかったと述べている。

しかし、研究者たちはベンダーからこの問題への対応についての返答を受け取っていない。メルセデスからの声明はすぐには得られず、フォルクスワーゲンは、問題を知ってから直ちに影響とリスクへの対処方法の調査を開始したと述べた。

フォルクスワーゲンの広報担当者は、「調査の結果、特定の条件下で、認証なしにブルートゥース経由で車両のインフォテインメント・システムに接続することが可能であることが判明した」と語った。

ドイツの自動車メーカーによると、この脆弱性を利用できるのは、いくつかの条件が同時に満たされた場合のみだという:

- 攻撃者が車両から最大5~7メートルの距離にいること。

- 車両のイグニッションがオンになっていること。

- インフォテインメント・システムがペアリングモードであること、つまり車両ユーザーがBluetoothデバイスを積極的にペアリングしていること。

- 車両ユーザーが、画面上で攻撃者の外部Bluetoothアクセスを積極的に承認していること。

フォルクスワーゲンの担当者は、これらの条件が発生し、攻撃者がBluetoothインターフェースに接続した場合でも、アクセスを維持するためには「車両から最大5~7メートルの距離内に留まる必要がある」と述べた。

同ベンダーは、悪用に成功した場合、ステアリング、運転支援、エンジン、ブレーキなどの重要な車両機能をハッカーが妨害することはできないと強調した。

PCAサイバーセキュリティによると、先月、自動車業界の4番目のOEMでPerfektBlueを確認したという。

「私たちは、このOEMが対応するのに十分な時間がなかったため、公表しないことにしました。

“我々は、2025年11月に、この影響を受けたOEMの詳細とPerfektBlueの完全な技術的詳細を、カンファレンス講演の形式で公開する予定である。”

はまた、PerfektBlueが同社の顧客に与える影響と、影響を受けた人数について問い合わせるためにOpenSynergy社に連絡しましたが、公開時点では回答は得られていません。

7/11更新– Open Synergyは、NDAのため、この欠陥の影響を受けているメーカーや車種を明かすことはできないが、適切な解決に向けて協力していると回答した。

メルセデス・ベンツは、我々のコメント要求に対し、以下のように回答した:

「2024年11月、外部のセキュリティ研究者チームから、Open Synergy BlueSDK Bluetoothフレームワークに関して連絡がありました。当社では、報告された調査結果を十分に検討し、必要なリスク軽減策をすべて講じました。オープンシナジーはすでにBlueSDKライブラリのアップデートを提供しており、これは無線アップデートでも利用可能です。”- メルセデス・ベンツ

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments