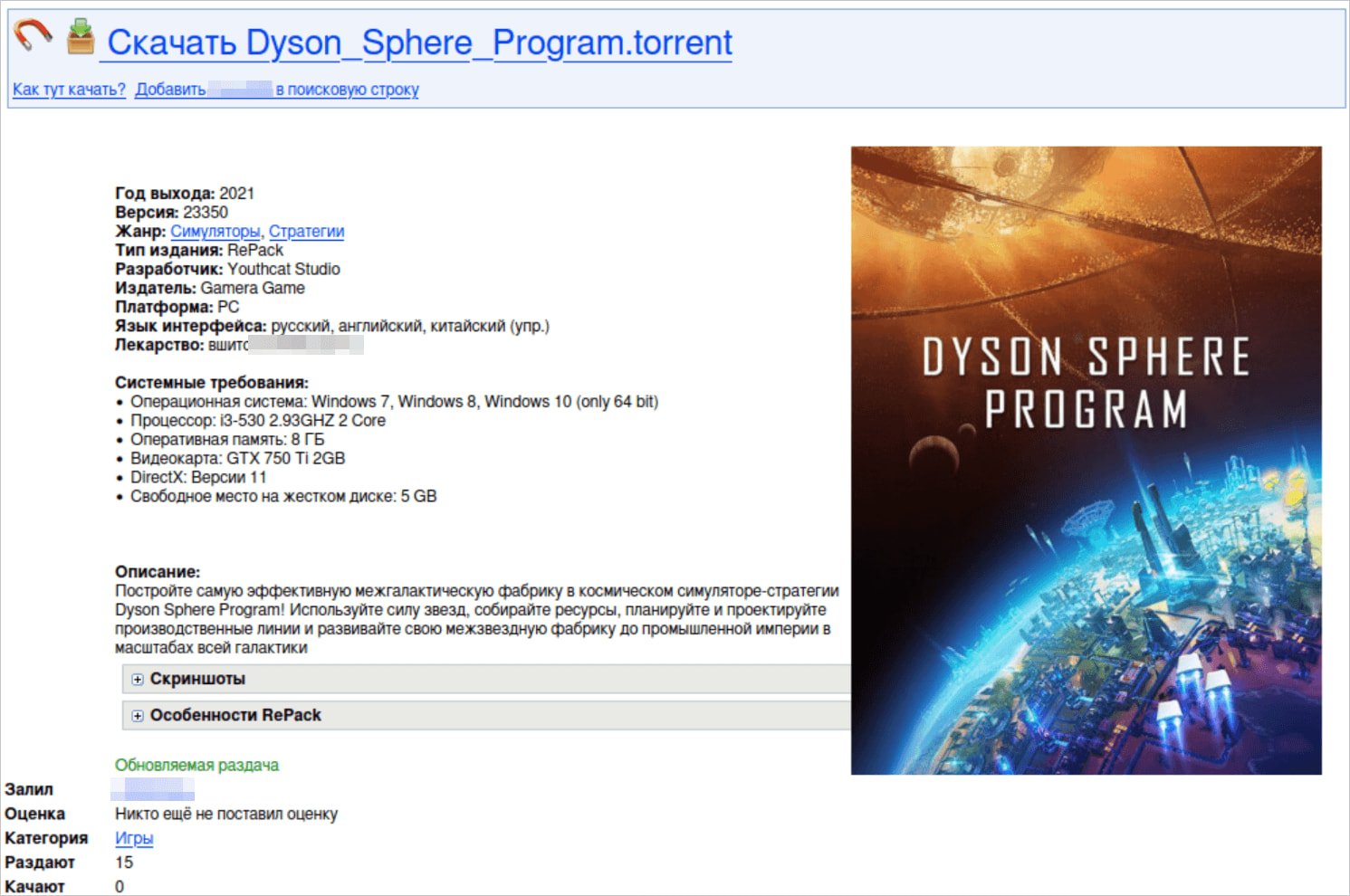

StaryDobry」と名付けられた大規模なマルウェアキャンペーンが、「Garry’s Mod」、「BeamNG.drive」、「Dyson Sphere Program」といったクラックされたゲームのトロイの木馬化バージョンで世界中のゲーマーを標的としている。

これらのタイトルは、Steamで何十万もの「圧倒的な肯定的」レビューを獲得しているトップクラスのゲームであり、悪意のある活動の格好の標的となっている。

2024年6月にディズニーで発生したハッキング事件では、混入されたBeamng modが最初のアクセスベクトルとして使用されたと報告されており、注目に値する。

カスペルスキーによると、StaryDobryキャンペーンは2024年12月下旬に始まり、2025年1月27日に終了しました。主にドイツ、ロシア、ブラジル、ベラルーシ、カザフスタンのユーザーに影響を与えました。

脅威行為者は、数カ月前の2024年9月に感染したゲームのインストーラーをトレントサイトにアップロードし、休日中にゲーム内のペイロードをトリガーしたため、検出される可能性が低くなりました。

.jpg)

出典:Kaspersky:カスペルスキー

StaryDobry 感染チェーン

StaryDobryキャンペーンでは、XMRigクリプトマイナーの感染を頂点とする多段階の感染チェーンが使用されました。

ユーザーは、トロイの木馬化されたゲームインストーラをトレントサイトからダウンロードしました。

ソースはこちら:カスペルスキー

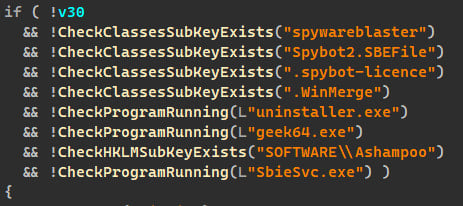

ゲームのインストール中、マルウェアのドロッパー(unrar.dll)はバックグラウンドで解凍・起動され、仮想マシン、サンドボックス、またはデバッガー上で実行されているかどうかを確認してから処理を進めます。

このマルウェアは非常に回避的な動作を示し、トレントの評判を傷つけることを避けるためか、セキュリティ ツールを検出すると直ちに終了します。

Source:カスペルスキー

次に、マルウェアは「regsvr32.exe」を使用して自身を永続的に登録し、OSのバージョン、国、CPU、RAM、GPUの詳細などの詳細なシステム情報を収集し、pinokino[.]funのコマンド&コントロール(C2)サーバーに送信します。

最終的に、ドロッパーはマルウェアローダー(MTX64.exe)を解読し、システムディレクトリにインストールします。

このローダーはWindowsシステム・ファイルを装い、合法的に見えるようにリソースの偽装を行い、スケジュールされたタスクを作成してリブートの間持続させます。ホストマシンに少なくとも8つのCPUコアがあれば、XMRigマイナーをダウンロードして実行する。

StaryDobryで使用されているXMRigマイナーは、Moneroマイナーを改良したもので、実行前に内部で設定を構築し、引数にアクセスしない。

この採掘者は、常に別のスレッドを維持し、感染したマシン上で実行されているセキュリティツールを監視し、プロセス監視ツールが検出された場合は、自分自身をシャットダウンします。

これらの攻撃で使用されているXMRigは、パブリックプールではなくプライベートマイニングサーバーに接続するため、収益を追跡することが難しくなっている。

カスペルスキーは、この攻撃が既知の脅威グループによるものであるとは断定していませんが、ロシア語を話すアクターによるものである可能性が高いと指摘しています。

「StaryDobryは単発のキャンペーンであることが多い。カスペルスキーは、「StaryDobryは一発勝負のキャンペーンであることが多く、マイナーのインプラントを提供するために、無料ゲームを求めるユーザーを悪用する高度な実行チェーンを実装しています。

“このアプローチは、マイニング活動を維持できる強力なゲーム機を標的とすることで、脅威行為者がマイナーのインプラントを最大限に活用するのに役立ちました。”

Comments