中国のサイバースパイグループが、アフガニスタン大統領府になりすまし、アフガニスタン国家安全保障会議のメンバーにマルウェアを感染させようとしていることが確認されました。

サイバーセキュリティ企業のCheck Point社が発表したレポートによると、巧妙に作られたスピアフィッシングの形で攻撃が行われていました。

同社によると、このスパイ活動は2017年に初めて発見され、少なくとも2014年から活動していることが知られている「IndigoZebra」という中国の高度持続性脅威(APT)グループと関連付けることができたとのことです。

Check Pointは、今回の攻撃で展開されたコードネーム「BoxCaon」と呼ばれるマルウェアが、IndigoZebraが以前のキャンペーンで展開したバックドア「xCaon」の亜種であると思われることを発見しています。

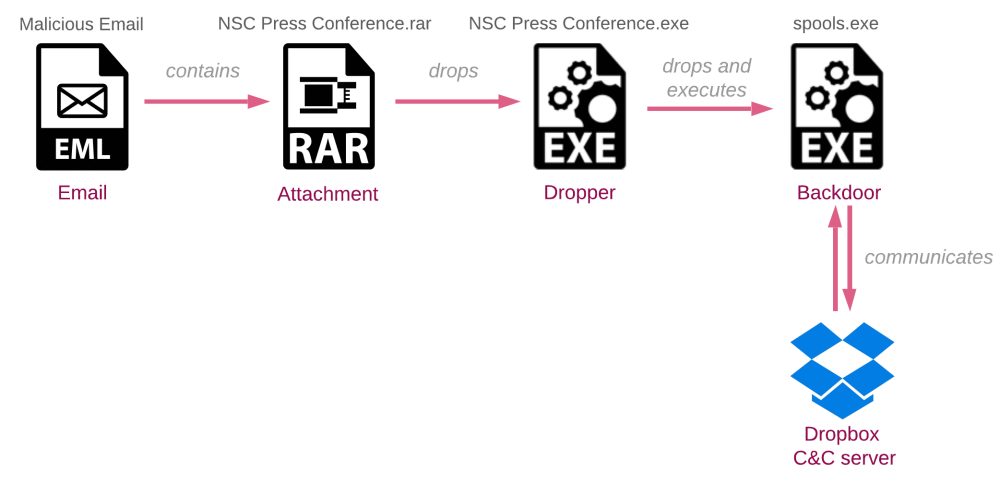

攻撃は、アフガニスタン大統領府の職員からアフガニスタン国家安全保障会議(NSC)の職員に送られた電子メールから始まっており、このメールではNSCの記者会見に関連する文書の変更点を確認するよう受信者に求めていました。

この電子メールには、「NSC Press conference.rar」というパスワードで保護されたRARアーカイブが含まれており、電子メールに記載されているパスワードを使って解凍させるように仕組まれていました。解凍にはユーザーの操作が必要となるため、サンドボックス型のセキュリティソリューションでは検知が難しい攻撃になります。

BoxCaonと名付けられたのは、このマルウェアが攻撃者が管理するDropboxアカウントを経由してコマンドを受信し、データを流出させるように構成されていたからです。

また同グループは、アフガニスタンに隣接するキルギスとウズベキスタンの政府を含む中央アジアの他の政府を標的にしていた証拠も発見したと述べています。

ここで注目すべき点は、攻撃者が省庁間での騙し合いという戦術を利用したことです。

この戦術は誰かが自分のために何かをしてくれるように仕向ける、悪質で効果的なものです。今回のケースでは、権限の最高レベルで悪意のある活動が見られました

他の国もこのハッカーグループに狙われている可能性がありますが、その数や国名はわかりません。そのため、今回の攻撃に使用された可能性のある他のドメインのリストを共有し、他のサイバー研究者がその名前を活用して我々の調査結果に貢献してくれることを期待しています

とCheck Pointは付け加えています。

Comments